Как зашифровать диск на сервере с TrueConf Server

Иногда при установке TrueConf Server по правилам отдела информационной безопасности может потребоваться дополнительная защита данных, например, раздел с установленным TrueConf Server должен быть зашифрован. В таком случае без получения к диску физического доступа невозможно будет прочитать информацию базы данных или настроек сервера без ключа шифрования. Особенно может пригодится в случае развёртывания TrueConf Server на инфраструктуре которую вы не контролируете, например на VPS.

Мы рекомендуем использовать для шифрования дисков стандартные методы ОС. Далее будет показано как настроить шифрование дисков на всех ОС, которые поддерживает TrueConf Server:

Обратите внимание: на ОС Windows можно изменить путь к рабочей папке, которая содержит в том числе базу данных. На ОС Linux этого сделать нельзя. Поэтому раздел, который может потребоваться зашифровать, на ОС Linux всегда системный (сервер ставится по пути /opt/trueconf/server/), а вот на Windows может быть другим если вы перенесли рабочую папку и зашифровать надо именно её.

Шифрование на ОС Windows Server

Для шифрования дисков на ОС Windows Server стандартом является утилита BitLocker. Но изначально она не установлена, чтобы исправить это:

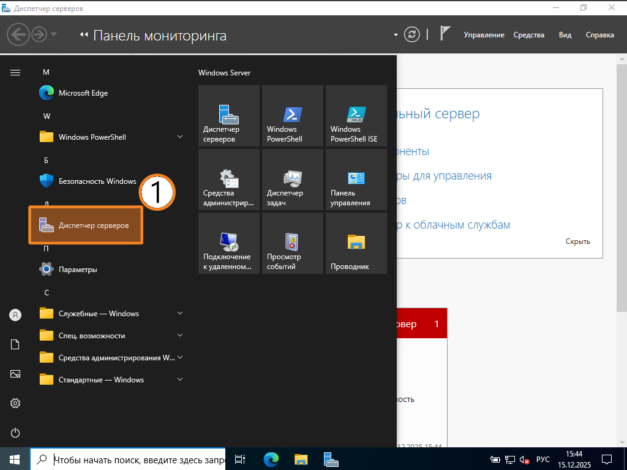

- Перейдите в Диспетчер серверов, обычно он открывается автоматически при запуске ОС. Если этого не произошло откройте меню Пуск, затем нажмите на Диспетчер серверов:

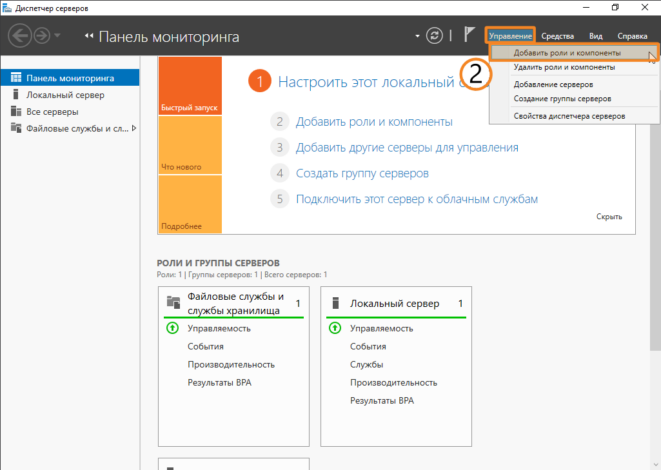

- На панели сверху выберите Управление → Добавить роли и компоненты.

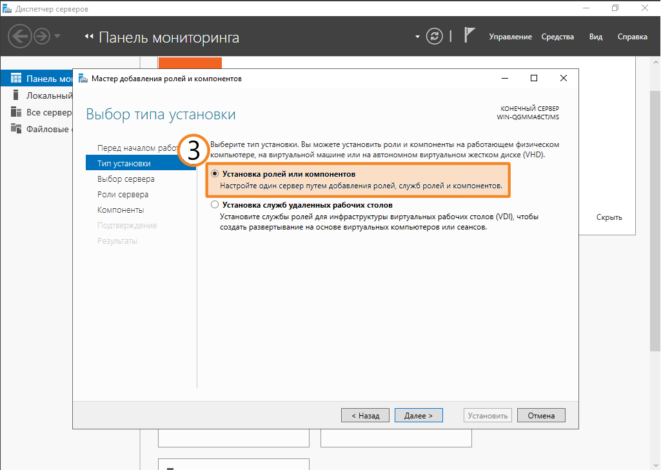

- На боковой панели в разделе Тип установки выберите пункт Установка на основе ролей или компонентов. Нажмите Далее.

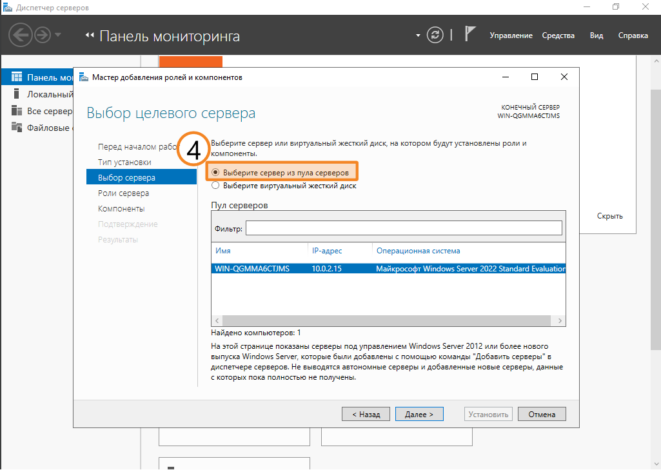

- В разделе Выбор сервера выберите пункт Выберите сервер из пула серверов, и выделите нужный сервер. Нажмите Далее.

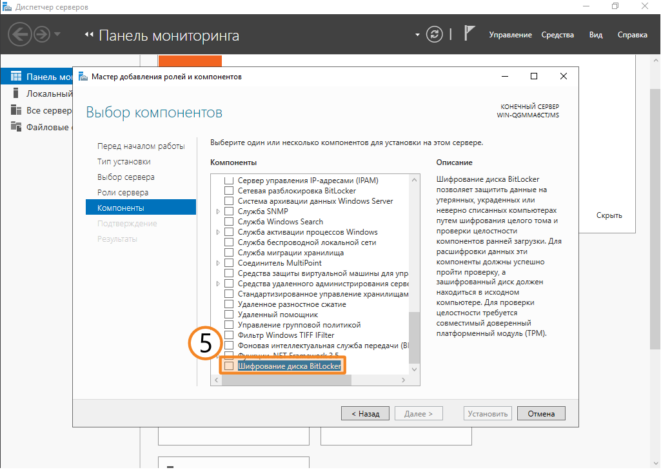

- В разделе Компоненты выберите параметр Шифрование диска BitLocker.

- В разделе Подтверждение нажмите Установить.

Для завершения установки BitLocker потребуется перезагрузка.

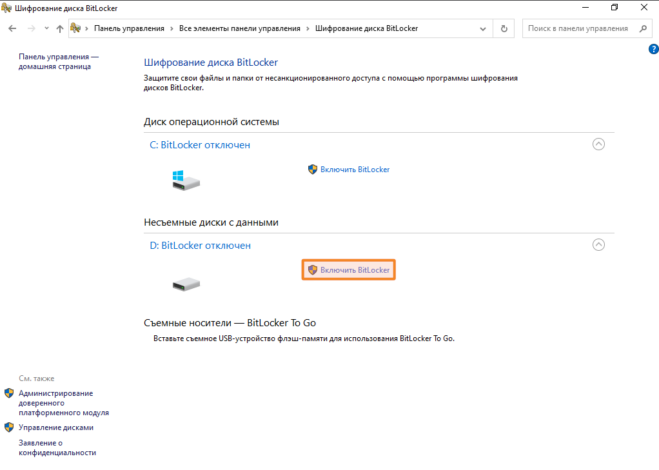

Теперь перейдите в Панель управления → Шифрование диска BitLocker. В открывшемся окне выберите для шифрования диск с базой данных TrueConf Server. Если вы не меняли путь к рабочей папке, то это будет системный диск. Нажмите Включить BitLocker:

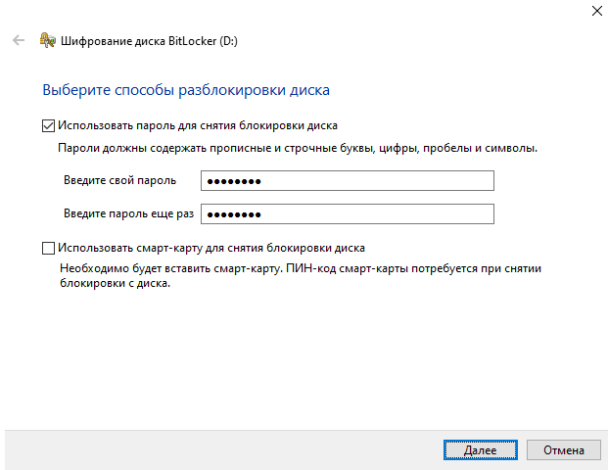

В открывшемся окне выберите подходящий способ разблокировки диска:

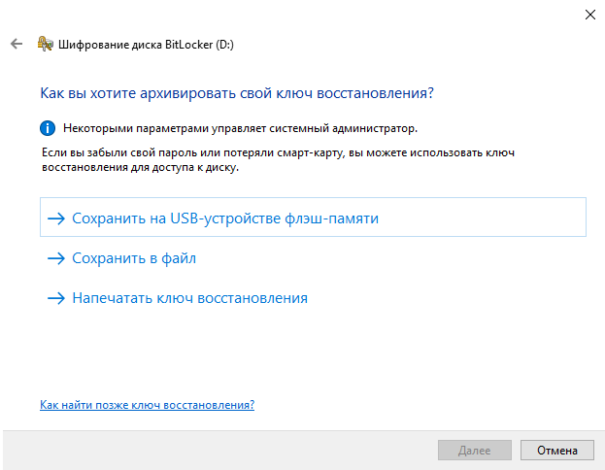

Выбрав опцию Использовать пароль для снятия блокировки диска, введите и подтвердите пароль в соответствующих полях. В случае потери смарт-карты или пароля вам понадобится ключ восстановления, в следующем разделе выберите место его сохранения:

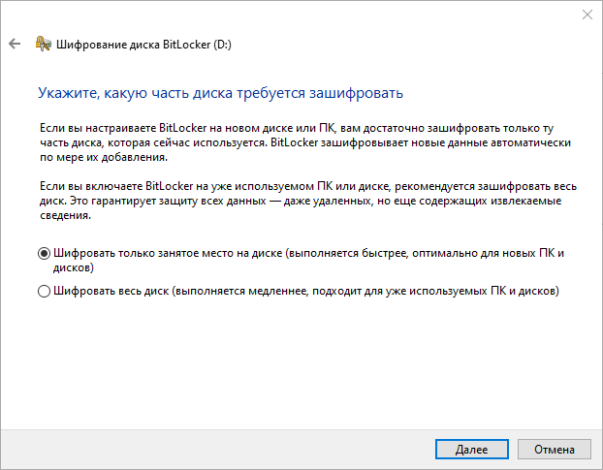

Выбрав нужный вам пункт следуйте инструкциям на экране по сохранению ключа. После этого выберите какую часть диска вам нужно зашифровать:

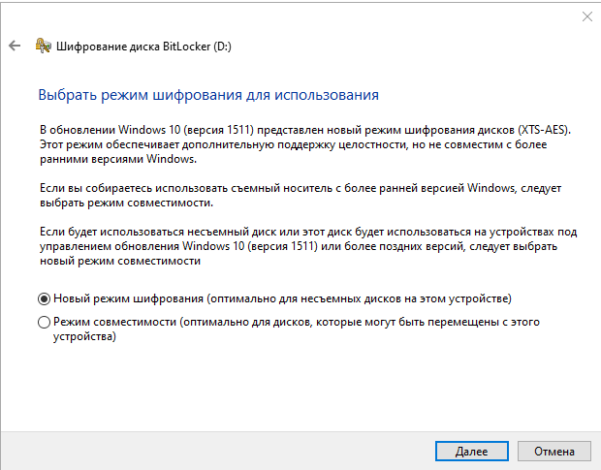

В следующим пункте выберите Новый режим шифрования, т.к. диск с базой данных TrueConf Server является стационарным и не будет перемещаться:

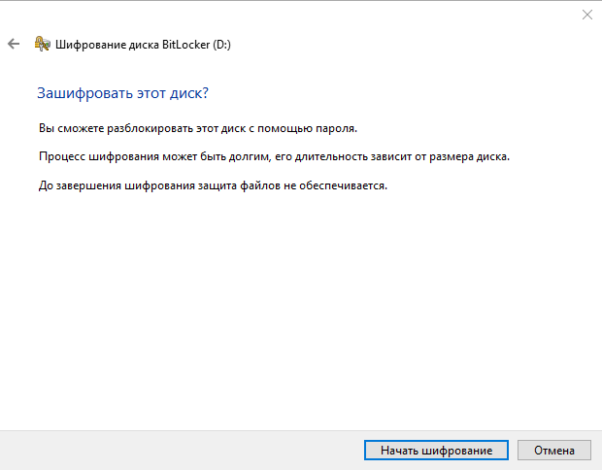

Ознакомьтесь с информацией в окне шифрования диска и нажмите Начать шифрование:

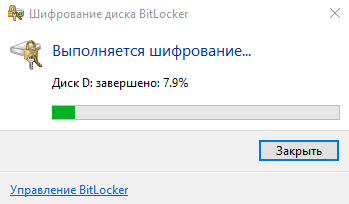

Начнётся процесс шифрования, прогресс можно отслеживать в соответствующем окне:

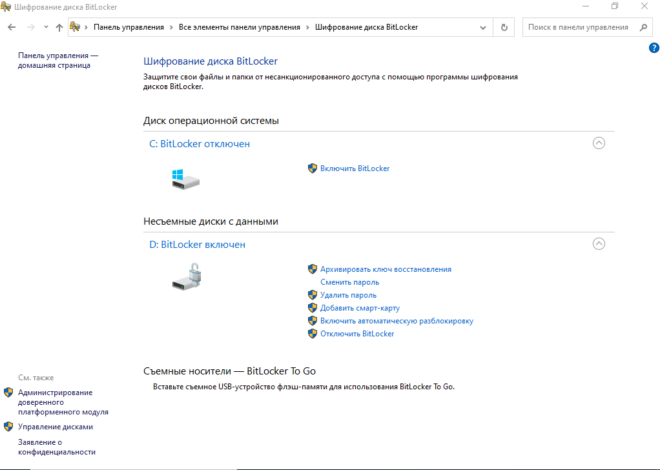

После успешного шифрования вам станут доступны новые действия по управлению диском, например, сменить пароль или архивировать ключ восстановления:

Шифрование на ОС Linux

При установке ОС

Функция шифрования дисков доступна для активации заранее при установке на всех ОС Linux, которые поддерживает TrueConf Server:

- Debian

- CentOS

- РЕД ОС

- Astra Linux

- Альт Сервер

На данных ОС логика настройки схожая, но может отличаться интерфейс установщика и последовательность действий. Поэтому в последующих разделах будет подробно показан процесс шифрования разделов для каждой из ОС.

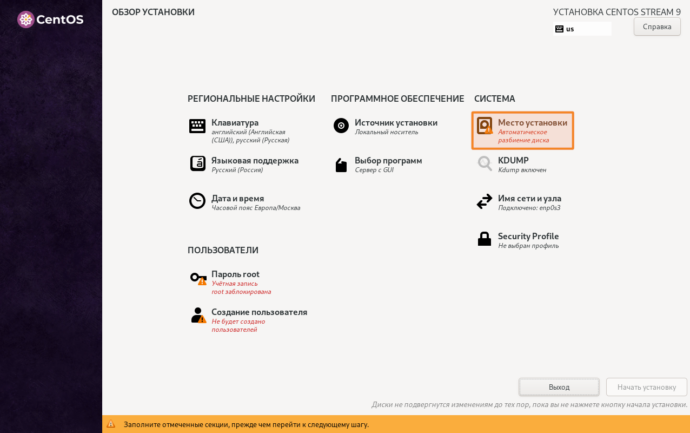

Debian

Пример покажем для Debian 13. В процессе установки остановитесь в разделе Разметка, выберите пункт Авто — использовать весь диск с шифрованным LVM и нажмите Продолжить:

Для простоты демонстрации используется автоматическое разбиение диска, в случае ручной настройки разделов также будет возможность выбрать шифрование.

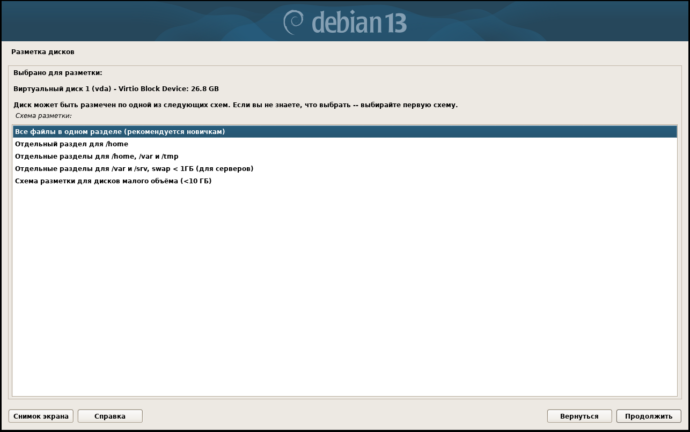

В открывшемся окне выберите схему разметки. Если вы не имеете большого опыта в настройке разделов, выберите рекомендуемый пункт Все файлы в одном разделе, затем нажмите Продолжить:

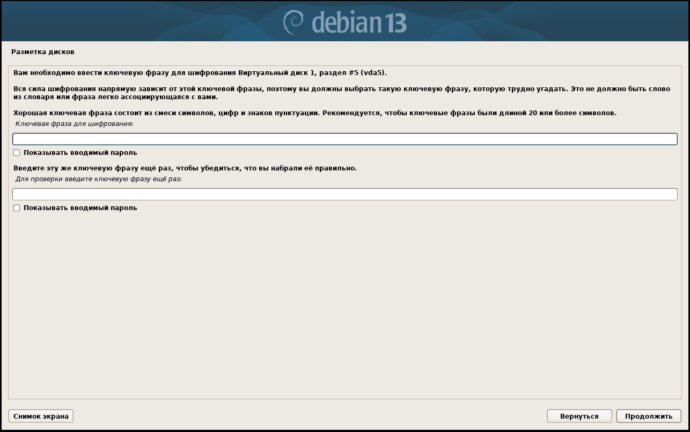

В следующем окне укажите ключевую фразу (пароль) и нажмите Продолжить:

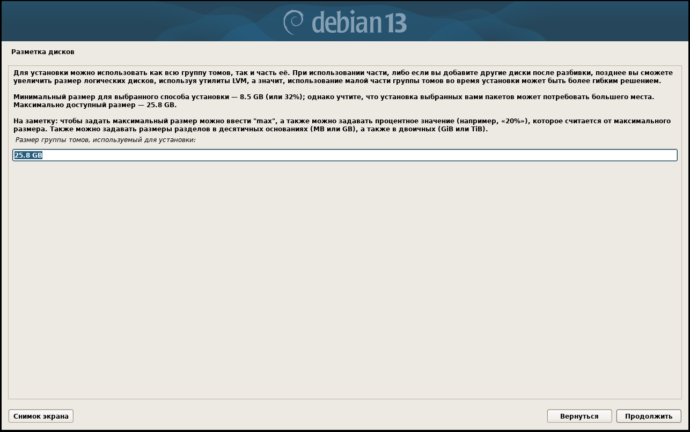

В следующем окне пользуясь подсказкой введите необходимый объём для установки, нажмите Продолжить:

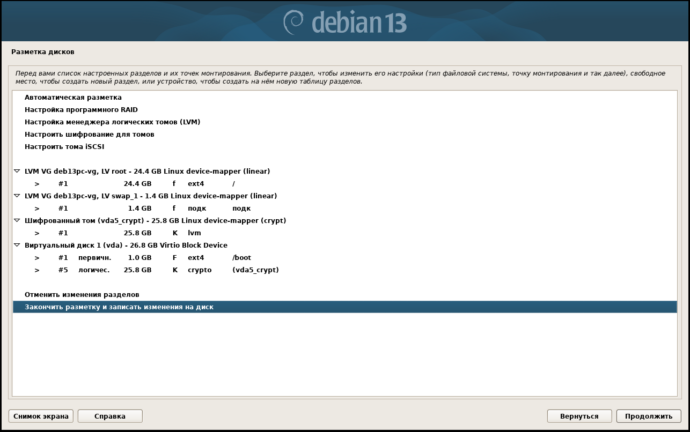

Далее вас попросят убедиться в правильности разметки, если всё корректно выберите пункт Закончить разметку и записать изменения на диск. Нажмите Продолжить.

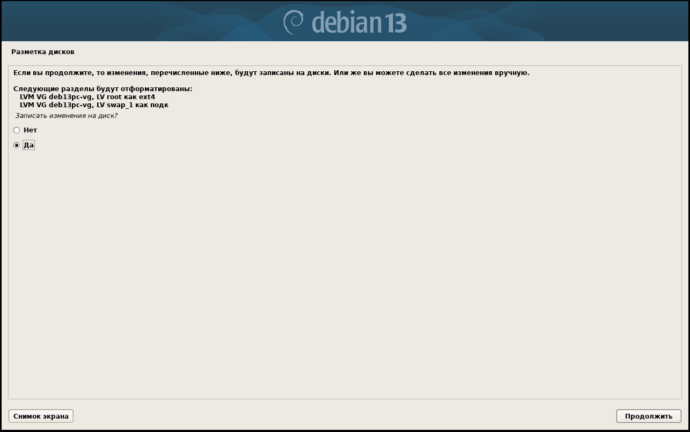

Здесь нажмите на Да, затем Продолжить:

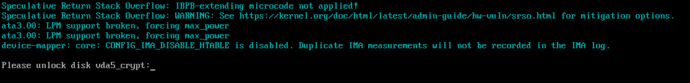

Следуйте дальнейшим инструкциям программы-установщика и завершите развёртывание ОС. Перед запуском ОС вас встретит строка ввода ключевой фразы Please unlock disk disk_name:

При вводе корректной ключевой фразы будет выведена строка cryptsetup: disk_name: set up successfully и начнётся загрузка ОС:

CentOS

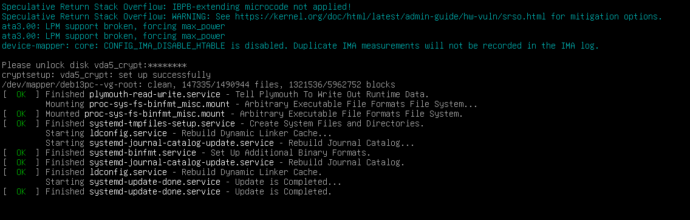

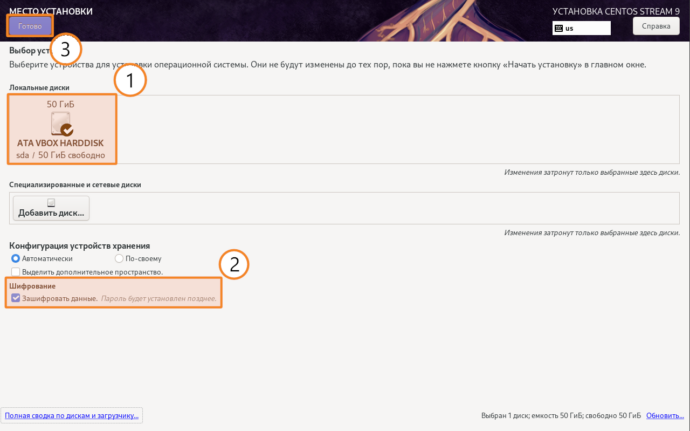

Для шифрования диска на CentOS 9 перейдите в раздел Место установки:

Выбрав нужный диск активируйте переключатель Зашифровать данные:

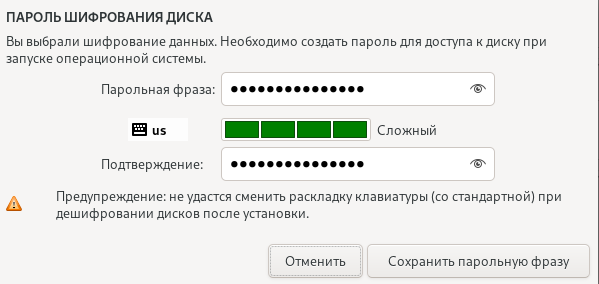

В открывшемся всплывающем окне введите и подтвердите пароль (ключ), затем нажмите Сохранить парольную фразу:

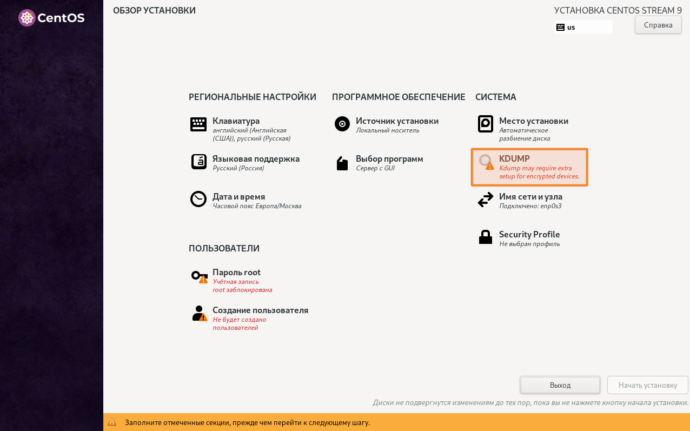

Затем перейдите в раздел KDUMP:

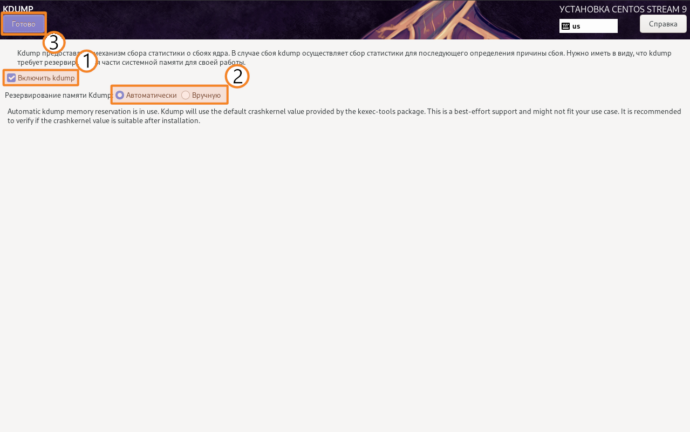

Программа-установщик выставляет параметры автоматически. Если этого не произошло активируйте переключатель Включить kdump, затем в пункте Резервирование памяти Kdump выберите параметр Автоматически. Нажмите Готово:

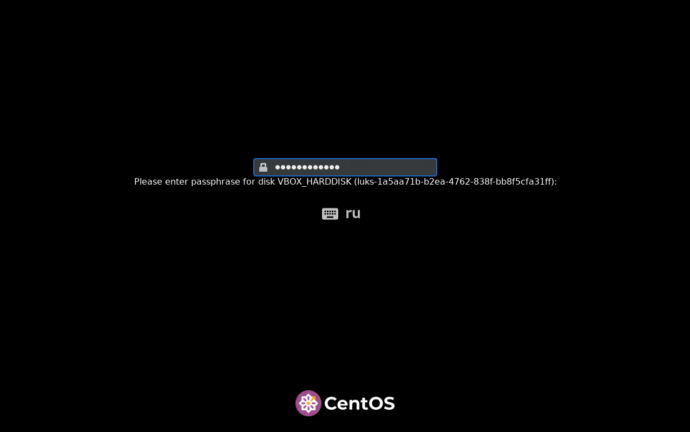

Следуйте инструкциям программы-установщика. После перезагрузки нужно будет ввести парольную фразу для доступа к диску:

При вводе корректной парольной фразы вы можете войти в учётную запись и пользоваться ОС.

РЕД ОС

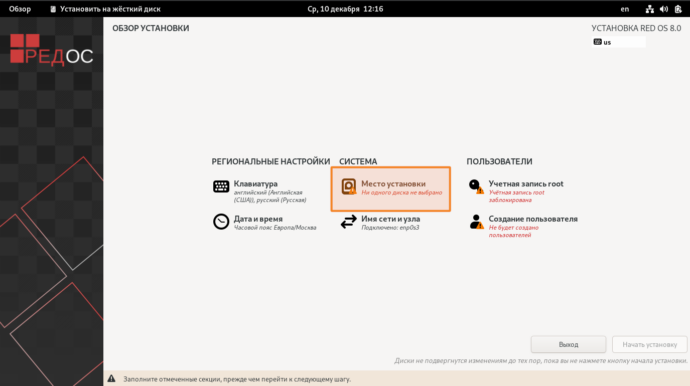

Пример покажем для РЕД ОС 8. Процесс шифрования диска на РЕД ОС очень похож на CentOS, но имеет некоторые отличия. Перейдите в раздел Место установки:

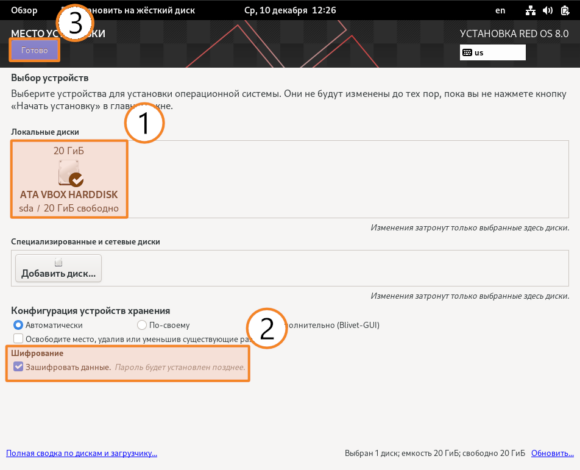

Далее выберите системный диск, на который будет установлен TrueConf Server. Активируйте переключатель Шифрование, затем нажмите Готово:

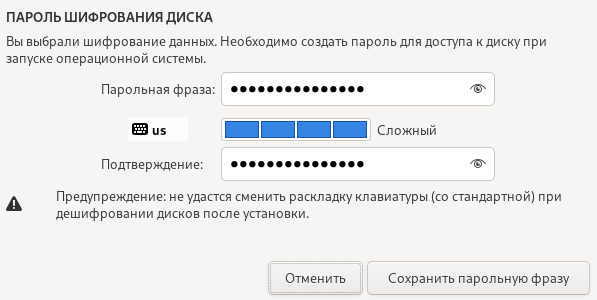

В отобразившемся окне задайте пароль, он нужен для дальнейшего доступа в ОС. Заполнив и подтвердив пароль нажмите Сохранить парольную фразу:

Продолжайте установку ОС следуя инструкциям. При загрузке ОС вы увидите поле ввода парольной фразы:

При вводе корректной парольной фразы вам останется завершить установку: принять лицензионное соглашение и войти в систему.

Astra Linux

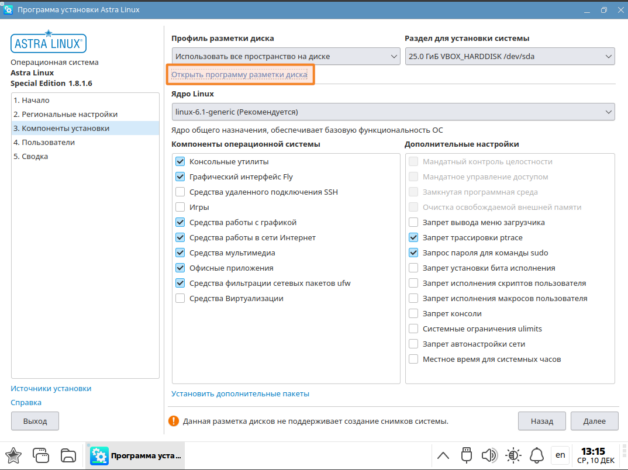

Пример покажем для Astra Linux 1.8 SE. Для шифрования диска на в разделе Компоненты установки нажмите на Открыть программу разметки диска:

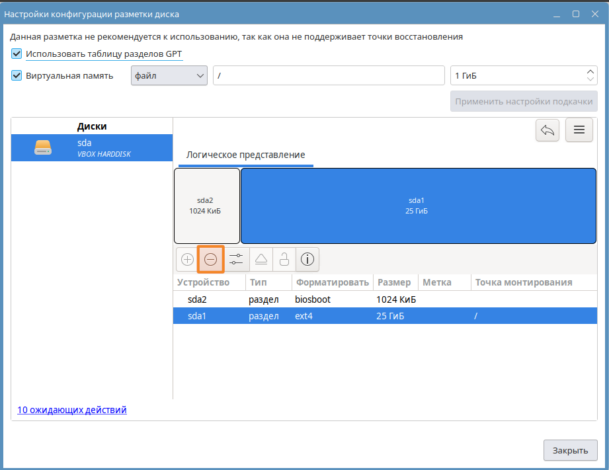

В открывшемся окне удалите раздел для шифрования нажав на “минус”:

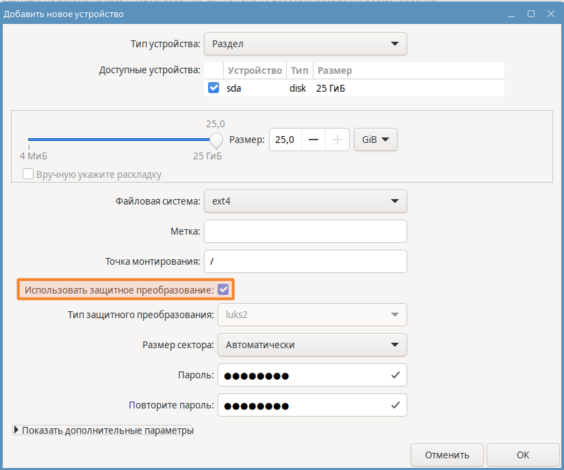

Затем нажав на “плюс” создайте раздел, в открывшемся окне активируйте переключатель Использовать защитное преобразование:

Заполните и подтвердите пароль, далее продолжайте установку следуя инструкциям программы-установщика.

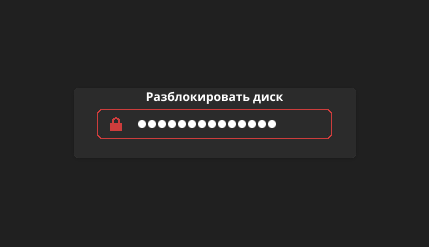

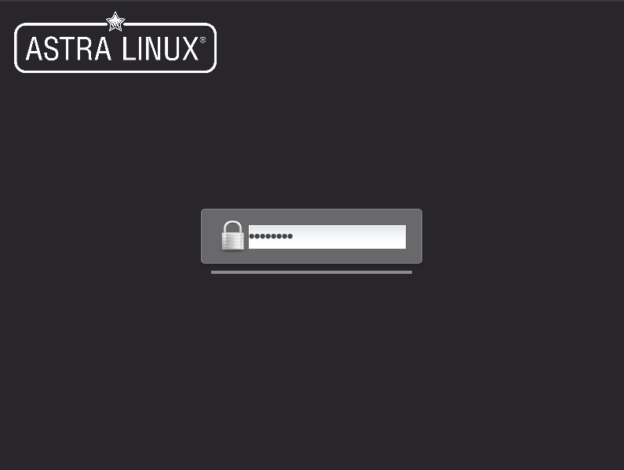

При загрузке в ОС отобразится поле ввода парольной фразы для разблокировки диска:

При вводе корректной парольной фразы вы можете войти и начать пользоваться ОС.

Альт Сервер

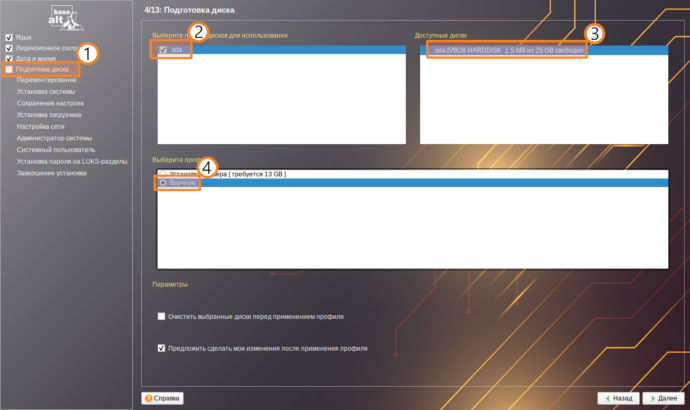

Пример покажем для Альт Сервер 10. Для шифрования диска на этапе Подготовка диска выберите системный диск, в разделе Выберите профиль переключитесь на пункт Вручную. Нажмите Далее:

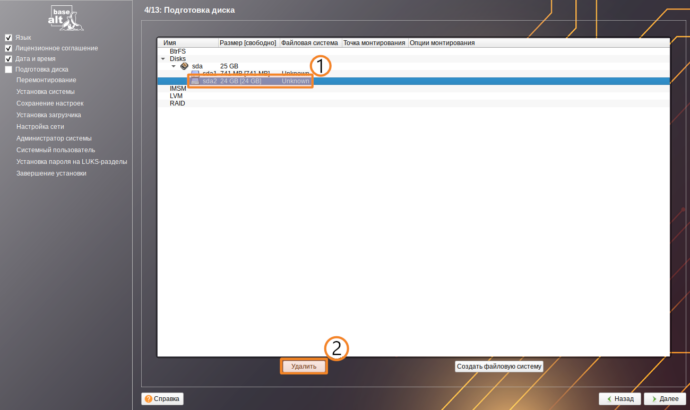

В открывшемся окне выберите системный раздел и нажмите Удалить.

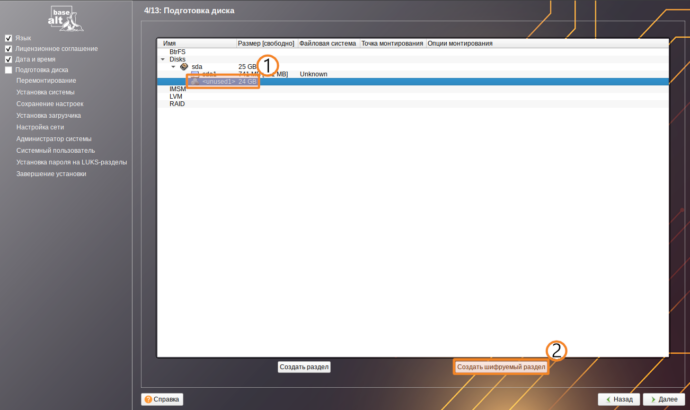

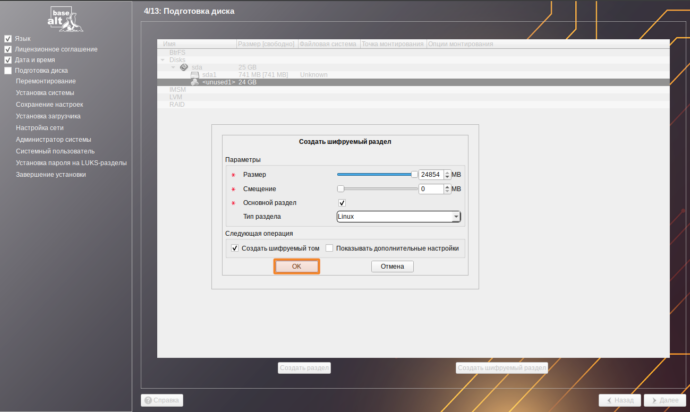

Затем нажмите Создать шифруемый раздел:

В открывшемся окне выделите необходимый объём и нажмите ОК:

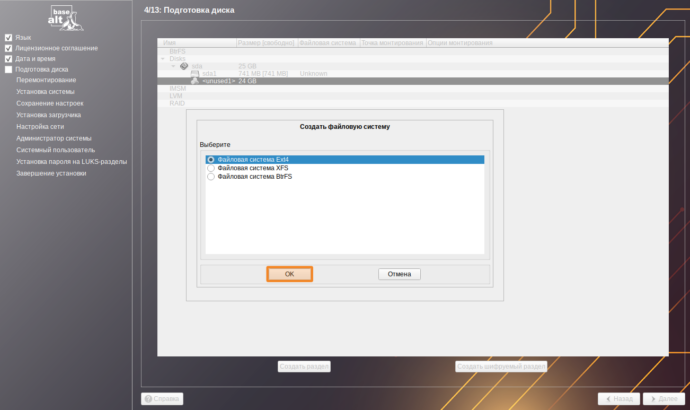

Выберите файловую систему Ext4 и нажмите ОК:

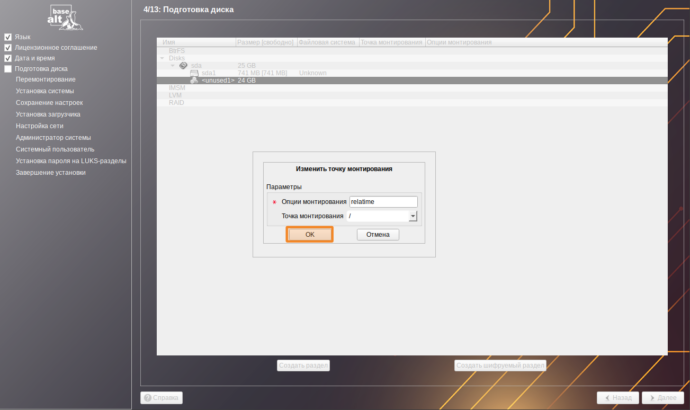

Далее выберите корневую точку монтирования и нажмите ОК:

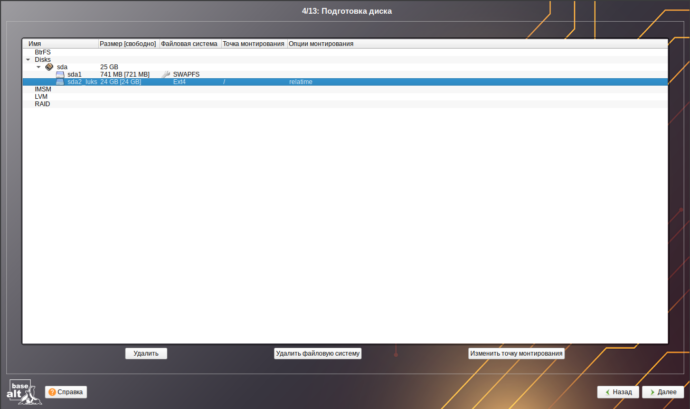

Созданный раздел теперь имеет шифрование по стандарту LUKS, об этом свидетельствует соответствующая надпись в названии, в данном случае это раздел sda2_luks:

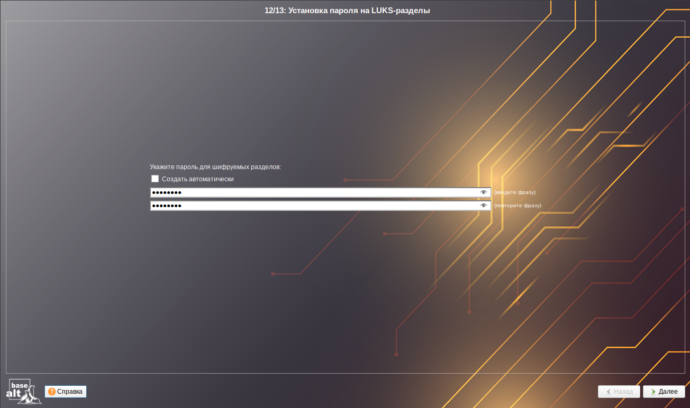

Далее следуйте инструкциям программы-установщика. На этапе Установка пароля на LUKS-разделы введите и подтвердите парольную фразу, затем нажмите Далее:

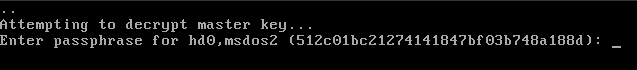

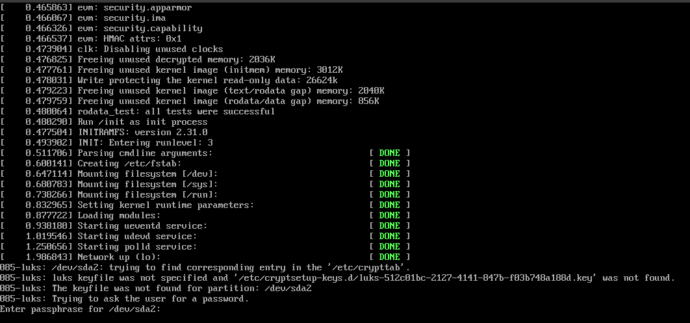

Завершите установку и перезагрузите ОС. При загрузке вам нужно ввести парольную фразу для доступа к диску:

Затем повторить:

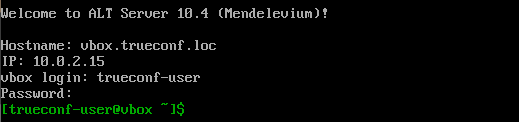

Теперь вы можете войти в учётную запись и пользоваться ОС:

В уже установленной ОС

Для шифрования разделов в уже установленной ОС может использоваться open-source утилита Cryptsetup. Но это следует делать с осторожностью, т.к. при создании шифрованных разделов утилита производит их форматирование.

Мы в принципе не рекомендуем использовать сторонние утилиты, поэтому лучше настроить шифрование стандартными способами заранее при установке ОС Linux как показано выше.