# Пользователи и группы. Интеграция с LDAP/Active Directory

Напоминаем минимальные шаги для получения работающей системы корпоративной связи:

Подобрать машину (ПК, физический или виртуальный сервер) с подходящим оборудованием.

Настроить HTTPS (он используется для многих ключевых функций, например, интеграции с ИИ-сервером, планирования конференций и пр.) и указать внешний адрес сервера (гостевой страницы).

Настроить доступность сервера для пользователей внутри корпоративной и если надо, из внешней сети (снаружи КСПД).

Создать учётные записи пользователей или интегрировать сервер со службой каталогов по протоколу LDAP/LDAPS. ◀️ Вы находитесь здесь!

Установить пользователям клиентские приложения и научить их подключаться к вашему серверу (см. документацию десктопного приложения).

# Учетные записи

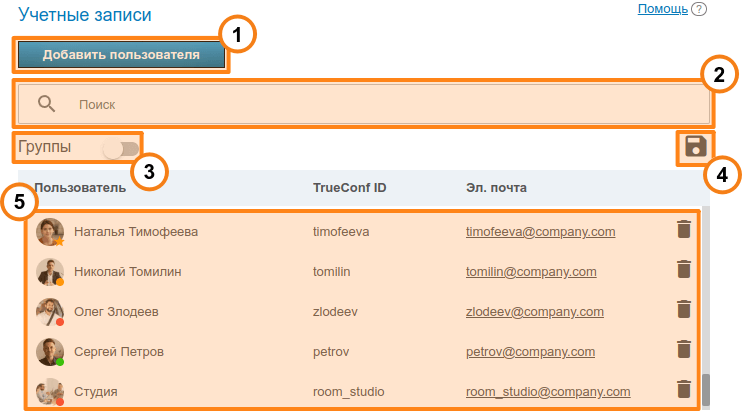

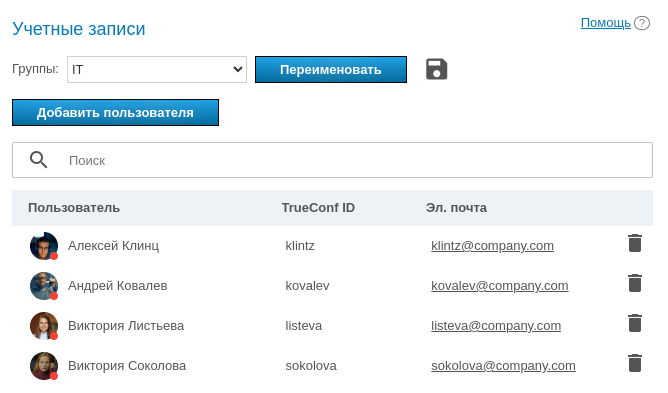

В разделе Учетные записи пользователей вы можете добавлять новые учётные записи пользователей, а также редактировать и удалять уже имеющиеся.

Редактирование данных о пользователях в режиме LDAP невозможно. Форма для ввода информации о пользователе доступна только в режиме Registry.

В бесплатной версии TrueConf Server Free существуют ограничения на максимальное количество учётных записей, о чём подробнее указано на странице данного решения.

Нажмите кнопку Добавить пользователя для начала создания новой учётной записи.

Поле Поиск позволяет фильтровать пользователей по TrueConf ID, имени, фамилии, отображаемому имени, email.

Переключатель Группы позволит перейти к отображению списка групп пользователей, имеющихся на сервере. Каждую группу можно будет раскрыть, чтобы увидеть список её участников. Сами группы настраиваются отдельно.

Используйте кнопку

для экспорта списка пользователей в CSV-файл для последующего импорта в адресную книгу TrueConf Group. Сам импорт производится в разделе Администрирование панели управления терминала. Данная кнопка доступна только в режиме Registry. CSV-файл сохраняется в кодировке UTF-8 и в качестве разделителя используется ";", то есть игнорируются настройки предпочтений.

для экспорта списка пользователей в CSV-файл для последующего импорта в адресную книгу TrueConf Group. Сам импорт производится в разделе Администрирование панели управления терминала. Данная кнопка доступна только в режиме Registry. CSV-файл сохраняется в кодировке UTF-8 и в качестве разделителя используется ";", то есть игнорируются настройки предпочтений.Ниже идёт список пользователей, зарегистрированных на сервере. В нижней части аватара каждого из пользователей отображается его статус:

— в сети;

— в сети;

— офлайн;

— офлайн;

— находится в конференции или видеозвонке;

— находится в конференции или видеозвонке;

— является владельцем конференции;

— является владельцем конференции;

— учётная запись деактивирована администратором (см. поле Статус в профиле).

— учётная запись деактивирована администратором (см. поле Статус в профиле).

Чтобы изменить данные о пользователе, нажмите на его имя. Чтобы удалить пользователя, нажмите на кнопку  .

.

# Авторизация терминала под учётной записью пользователя

Доступна регистрация SIP/H.323 терминала на сервере под учётной записью пользователя. Так можно получить ряд преимуществ при работе с ним:

автоматическая выгрузка адресной книги для кодека TrueConf Group (подробная настройка описана в документации терминала);

отслеживание статуса терминала как обычного пользователя в адресной книге (онлайн, занят, офлайн).

При этом надо понимать, что после авторизации каждого терминала задействуется 1 онлайн-лицензия в дополнение к лицензии шлюза (подробнее в разделе лицензирования).

Не рекомендуется регистрировать один и тот же терминал на одном сервере одновременно по SIP и по H.323.

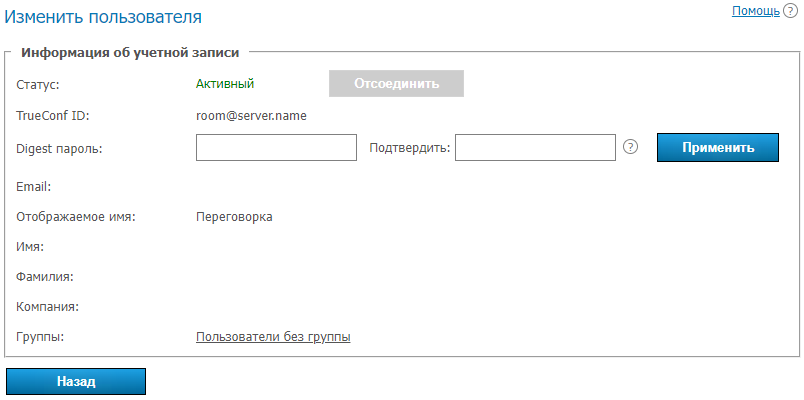

# Профиль пользователя

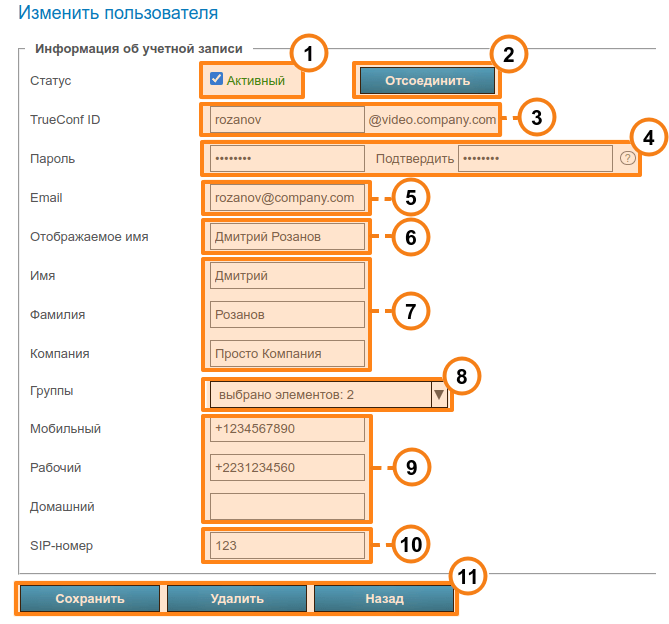

Если вы создаёте пользователя, или нажмёте на любого из уже имеющихся в списке, то вы перейдёте на страницу заполнения данных о нём:

С помощью флажка Активный вы можете перевести пользователя в "активное" или "неактивное" состояние (см. ниже). Такие пользователи будут отображаться в общем списке с полупрозрачностью и со статусом серого цвета.

Используйте кнопку Отсоединить чтобы отключить пользователя от TrueConf Server во всех клиентских приложениях. Это может быть полезно, чтобы быстро дать возможность подключиться другому пользователю при достижении максимального количества подключений (в соответствии с лицензией).

Нажмите на ссылку Смотреть рядом с пунктом История устройств для перехода к просмотру информации о подключениях данного пользователя к серверу (подробнее ниже).

TrueConf ID — уникальное имя, используемое для авторизации в клиентском приложении и совершения вызовов. Логин пользователя (часть TrueConf ID до

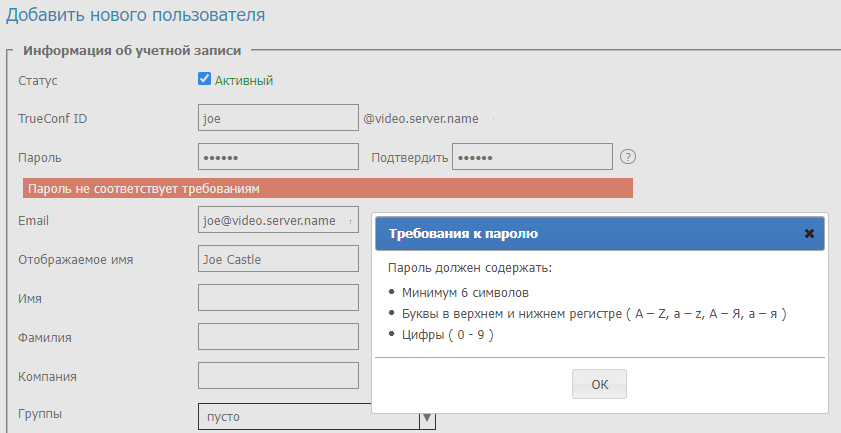

@) может состоять только из латинских и кириллических символов, цифр, знаков подчёркивания, дефисов и точек. Полный TrueConf ID с указанием имени сервера после логина (приписка в формате@serverрядом с полем ввода) нужен для вызова пользователя с другого сервера. Логин задаётся при создании пользователя и в дальнейшем не может быть изменён.Укажите пароль пользователя. Заданный пароль нельзя посмотреть после завершения создания или редактирования учётной записи, но можно заменить на другой. С помощью кнопки

рядом с полем подтверждения пароля вы можете просмотреть требования к нему.

рядом с полем подтверждения пароля вы можете просмотреть требования к нему.Далее укажите адрес электронной почты для отправки пользователю оповещений, рассылаемых TrueConf Server через привязанный к серверу SMTP.

Ещё одно обязательное поле — Отображаемое имя, оно будет показываться в адресной книге других пользователей. Данное поле предзаполняется как логин, введённый в пункте 3. Однако значение поля может быть изменено.

Потом идёт список из различных данных пользователя и его принадлежности к компании. Эти поля необязательны для заполнения.

В выпадающем списке Группы вы можете задать принадлежность пользователя к нужным группам. По клику на стрелочку отобразится список существующих на сервере групп. Чтобы добавить пользователя в одну или несколько групп, просто отметьте флажок в поле слева от названия.

При необходимости вы можете указать номера телефонов пользователя. При переходе в профиль пользователя в клиентском приложении Труконф можно будет звонить по любому из этих номеров, просто кликнув по нему.

Если используется SIP-телефония, в соответствующем поле вы можете указать номер для вызова по протоколу SIP. Тогда в профиле пользователя в клиентском приложении Труконф отобразится соответствующее поле. При этом по клику на нём звонок будет идти в формате

#sip:<number>, а сам номер можно указать в виде<number>,sip:<number>или#sip:<number>.

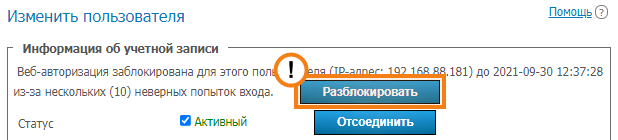

Если пользователь ввёл неверный пароль подряд столько раз, сколько указано в разделе Пользователи → Настройки, то авторизация через веб-приложение будет заблокирована на сутки. Включить для него возможность входа можно вручную, нажав кнопку Разблокировать на странице его профиля:

# Деактивация пользователя

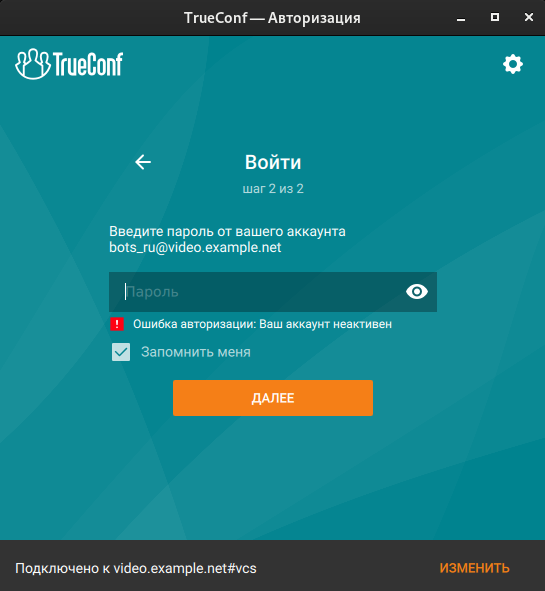

Возможность авторизоваться у каждого пользователя регулируется в его аккаунте флажком Активный. Если пользователь неактивен, то его учётная запись продолжает существовать, но авторизация через неё будет невозможна и в любом клиентском приложении отобразится соответствующее сообщение:

# История устройств пользователя

В списке История устройств для каждого пользователя вашего сервера вы можете посмотреть таблицу его активных и завершённых авторизаций на сервере. Данный список по сути представляет собой информацию из журнала Отчеты → Подключения, отфильтрованную по конкретному пользователю:

В списке отображаются все активные подключения, для них будет указана версия приложения в первом столбце Приложение. При этом для подключений из браузера будет отображаться вариант TrueConf WebClient.

Вы можете принудительно завершить определённое активное подключение, то есть разлогинить пользователя. Например, для безопасности вылогинить пользователя на утерянном смартфоне. Для этого напротив нужного устройства в списке нажмите кнопку

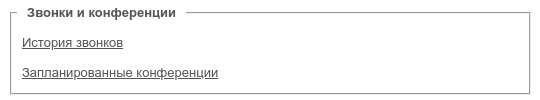

# Звонки и конференции

Если вы редактируете созданный ранее аккаунт пользователя, то сразу под данными о нём вы увидите блок Звонки и конференции где будут ссылки для перехода:

в историю звонков данного пользователя;

к отфильтрованному по данному пользователю общему списку созданных на сервере запланированных конференций и виртуальных комнат. То есть отображены будут те мероприятия, в которых пользователь является участником.

История звонков содержит все сеансы связи пользователя в звонках точка-точка и конференциях:

Общий интерфейс работы с таблицей (см. описание раздела отчётов). При этом можно отфильтровать события по таким типам:

Все типы (по умолчанию);

Входящий звонок;

Исходящий звонок;

Пропущенный звонок;

Конференция.

2. Для отображения подробной информации выберите в списке слева нужную сессию (сеанс связи). Для периодически повторяющихся запланированных конференций и виртуальных комнат связанных с ними сессий может быть несколько в соответствии с количеством запусков мероприятия.

3. При выборе сессии, связанной с конференцией, в карточке справа отобразятся:

название и ID конференции;

отображаемое имя её владельца;

продолжительность данной сессии;

дата и время начала сессии;

ссылка на переход к подробной информации о сессии в разделе История звонков;

ссылка на страницу связанной конференции. Она будет отсутствовать для завершившихся быстрых конференций, запускаемых "на лету" в клиентских приложениях Труконф.

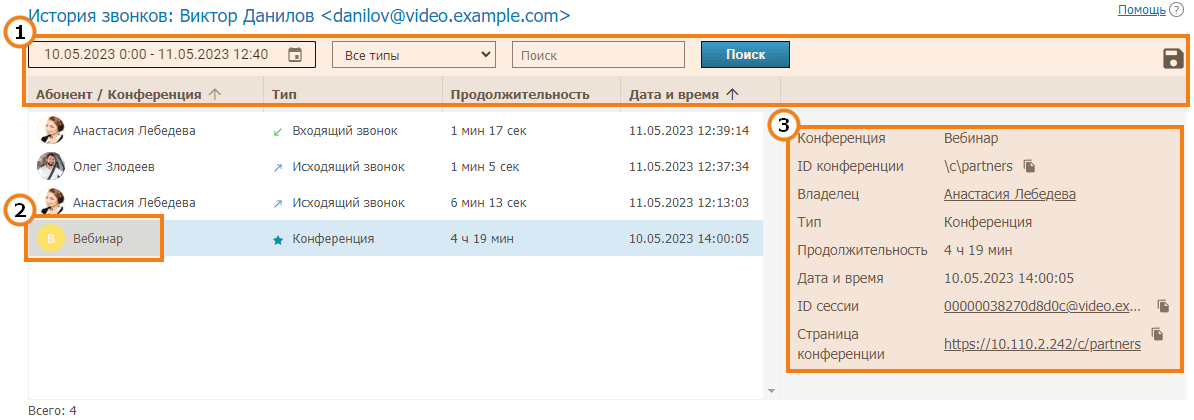

# Настройки приложения

На странице создания и редактирования учётной записи можно задать специальные параметры, которые будут активироваться в клиентском приложении при авторизации данным пользователем. Они определяют ограничения входящего и исходящего битрейта и находятся в блоке Настройки приложения.

Если такие параметры не указаны, то для пользователя применяются аналогичные настройки его групп (если они заданы). При наличии ограничений в нескольких его группах будут применены более строгие (меньшие) значения. Настройки группы отображаются (для ознакомления, без возможности изменения) рядом с полями для ввода настроек пользователя.

Если заданы ограничения битрейта на уровне пользователя или на уровне группы, то сам пользователь не сможет менять их в клиентском приложении Труконф, но увидит какие были заданы настройки.

Настройки приложения для пользователя имеют приоритет перед настройками для группы: если вы поставите ограничение для пользователя ниже, чем были для группы, то применяться будут пользовательские ограничения.

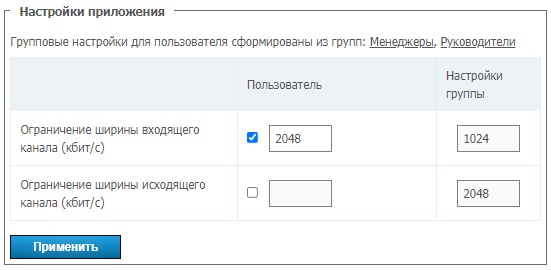

# Адресная книга пользователя

Внизу страницы находится адресная книга пользователя и кнопки для её редактирования. Адресная книга включает в себя всех пользователей, содержащихся в книгах групп, которым принадлежит пользователь.

В список можно добавить индивидуальные записи, которые будут отображаться только у редактируемого пользователя. Обратите внимание, что в качестве записи в адресную книгу можно добавить не только пользователя TrueConf Server, но любую строку вызова — например, ID конференции, SIP/H.323-абонентов или RTSP. Впоследствии удалить их вы сможете здесь же с помощью кнопки  , а сам пользователь — в адресной книге в клиентском приложении или личном кабинете.

, а сам пользователь — в адресной книге в клиентском приложении или личном кабинете.

Если на уровне группы не запрещено редактирование адресной книги, то пользователь может самостоятельно добавлять контакты и распределять их по группам в клиентском приложении. Такие группы отображаются только у данного пользователя и не влияют на список групп в панели управления. Но добавленные пользователем контакты отображаются в адресной книге для его учётной записи в панели управления и администратор может редактировать этот список.

Интерфейс добавления абонента в список. Начните вводить логин или отображаемое имя пользователя, и в выпадающем списке появятся варианты для быстрого добавления (если он зарегистрирован на сервере).

Список групп, которым принадлежит пользователь и адресные книги которых включены в адресную книгу пользователя без возможности удаления.

Поиск пользователей.

Список отображаемых в адресной книге абонентов. По клику на пользователя, зарегистрированного на данном сервере, вы перейдёте в редактирование его профиля.

Примеры строк вызова, которые можно добавить в адресную книгу, смотрите в документации личного кабинета пользователя.

# Группы

В разделе Группы вы можете создавать, переименовывать, редактировать и удалять группы, а также включать и исключать пользователей из их состава, составлять адресную книгу и указывать отдельные настройки приложения для пользователей той или иной группы.

Ручное редактирование списка пользователей и настроек (например, названия группы) недоступно в режиме LDAP. Вы можете только загрузить группы из LDAP-каталога как показано далее.

Независимо от режима хранения данных (Registry или LDAP) по умолчанию в списке присутствуют такие группы:

Пользователи без группы — к ней автоматически относятся пользователи, которые явно не были добавлены в какие-то группы при настройке учётной записи или в данном разделе как показано далее;

Федеративные пользователи для пользователей, которые совершают вызовы в направлении пользователей и конференций вашего TrueConf Server благодаря федерации;

Гостевые пользователи, в которую попадают гости, подключающиеся к вашим публичным конференциям (вебинарам).

Нельзя переименовать или удалить группы по умолчанию.

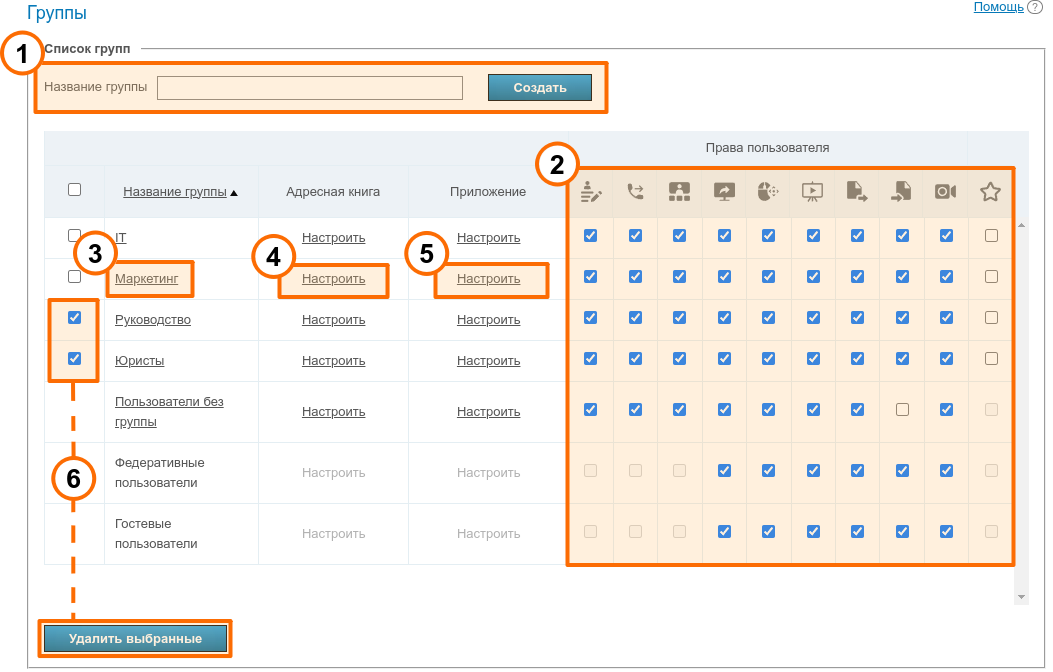

Каждая группа пользователей обладает определёнными правами на использование вашего сервера видеоконференцсвязи.

# Список прав для группы пользователей

Обратите внимание, что для преднастроенных групп нельзя активировать некоторые права, это сделано как в целях безопасности (например, ограничена выдача прав оператора), так и с точки зрения логики (например, т.к. гость не имеет постоянной учётной записи на вашем сервере то и создавать конференции он не сможет).

Право на звонки для федеративных пользователей будет таким же, как настроено на их сервере. Например, если на другом сервере пользователь состоит в единственной группе и там запрещены звонки, то и вашим пользователям звонить он не сможет.

Ниже перечислен список прав, которые можно настроить для групп пользователей TrueConf Server:

# Как работают ограничения прав

Если пользователь состоит в нескольких группах, то разрешающие настройки сильнее запрещающих. Например, аккаунт состоит в группах IT и DevOps. Если на уровне группы IT у него есть право на показ презентаций, то он сможет это делать независимо от настройки этой возможности для группы DevOps.

Права на уровне групп пользователей дополняются ограничениями для зон аутентификации.

Для пользователей, которые звонят абонентам вашего экземпляра TrueConf Server по федерации, список возможностей формируется из прав, которые настроены на вашей стороне (для группы Федеративные пользователи) и на стороне их сервера видеосвязи. Например, если вы отключили возможность передачи файлов для федеративных пользователей, то они не смогут отправлять их при участии в вашей конференции, даже если это право активировано для них на их TrueConf Server. Аналогично федеративный пользователь не сможет отправить файл, если вы у себя это разрешили но такого права нет для его группы на стороне его сервера видеосвязи.

# Настройка групп в режиме Registry

Ниже показан пример настройки групп для режима Registry, а для режима LDAP некоторые параметры будут отличаться.

Чтобы добавить новую группу, нажмите на кнопку Добавить, в появившемся окне введите её название и нажмите Создать.

На уровне группы вы можете предоставить или отключить некоторые возможности с помощью флажков в определённых столбцах. Эти настройки позволяют разграничить права различных пользователей сервера. Выше предоставлен полный их список, также посмотрите описание как работают права если пользователь находится в разных группах. Управление правами доступно также в режиме редактирования конкретной группы на вкладке Права пользователей.

Нажмите на нужную группу в списке, чтобы перейти к её редактированию. По клику на столбец Название группы доступна сортировка списка по алфавиту.

Чтобы удалить одну или несколько групп, отметьте их флажками и нажмите Удалить. Аккаунты их участников при этом не удаляются с сервера.

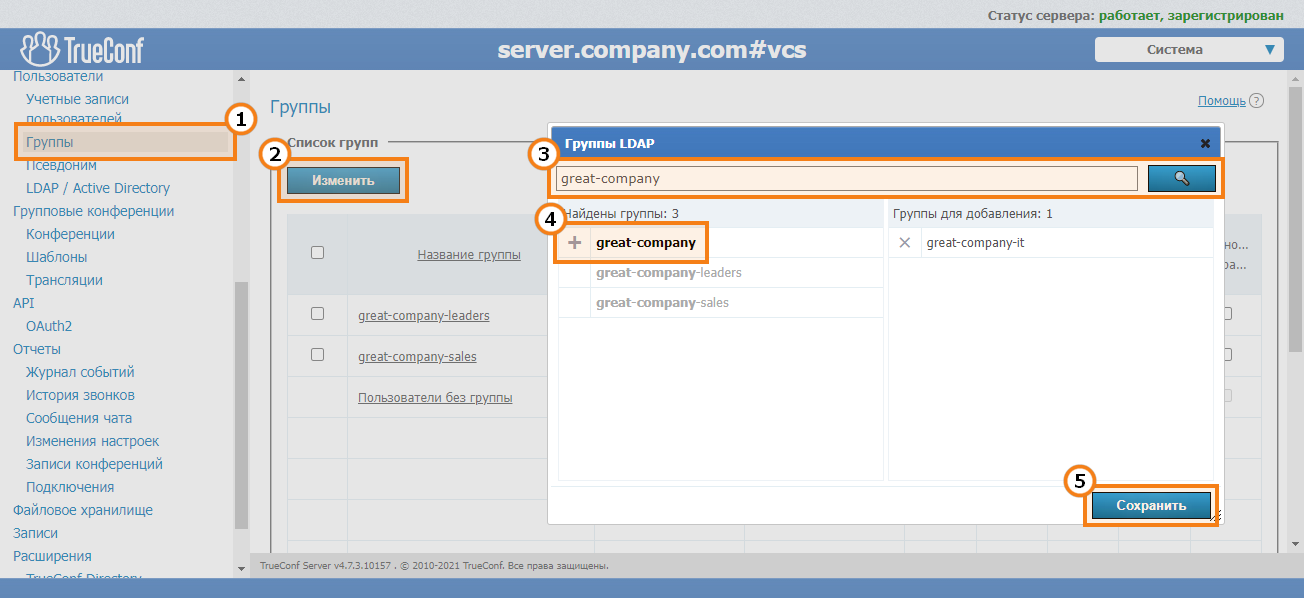

# Настройка групп в режиме LDAP

Ручное редактирование списка пользователей и настроек (например, названия группы) недоступно в режиме LDAP. Вы можете только загрузить группы из LDAP-каталога как показано далее.

При переключении режима хранения данных о пользователях TrueConf Server в режим LDAP список пользователей и групп импортируется из LDAP-каталога (например, Active Directory). Обратите внимание, что необходимые группы должны присутствовать в указанном объекте каталога для поиска пользователей. Например, если при настройке LDAP вы указали в поле Группа строку cn=UsersGroup,ou=People,dc=example,dc=com то на стороне LDAP объект UsersGroup должен содержать требуемые группы учётных записей.

В этом случае создание групп пользователей и наполнение их учётными записями недоступно в панели управления TrueConf Server, но вы можете добавить их из LDAP. Для этого:

В панели управления сервером перейдите в раздел Пользователи → Группы.

Нажмите Добавить над списком групп:

В открывшемся окне введите часть названия группы, которую вы хотите добавить, и нажмите кнопку Поиск:

В списке отфильтрованных групп нажмите по названию тех, которые требуется добавить в список. Они появятся в списке Выбрано:

Нажмите Добавить для применения изменений.

Для групп, импортированных из LDAP, так же как и в режиме Registry доступны настройки прав пользователей, адресной книги, ограничений для клиентских приложений, групповых вызовов.

# Редактирование группы

По клику на название группы из списка откроется страница её редактирования:

Вы можете:

переименовать группу;

настроить адресную книгу для всех участников группы;

выбрать доступные права для группы на вкладке Права пользователей (подробно все права описаны выше);

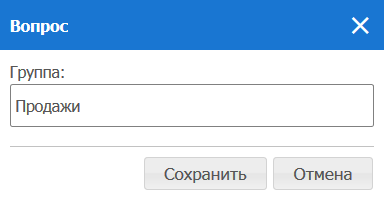

Для изменения названия группы нажмите кнопку

Также вы можете нажать кнопку  для экспорта списка пользователей конкретной группы в CSV-файл для последующего импорта в адресную книгу TrueConf Group.

для экспорта списка пользователей конкретной группы в CSV-файл для последующего импорта в адресную книгу TrueConf Group.

# Редактирование списка участников группы

В режиме LDAP кнопка добавления не отображается на вкладке Участники. В данном случае происходит импорт всей группы как показано выше.

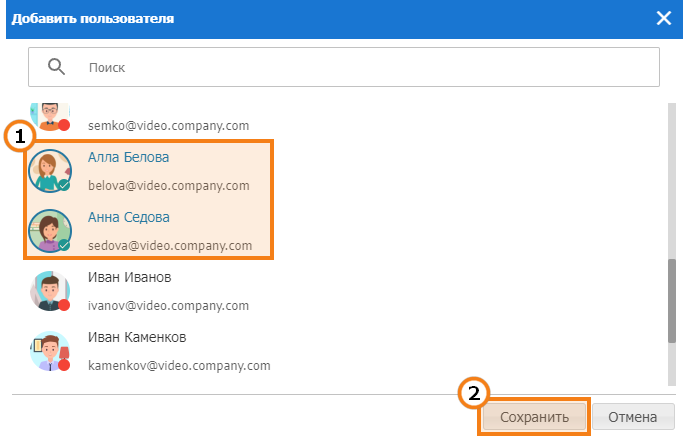

Чтобы дополнить список участников группы:

Откройте её в общем списке.

Перейдите на вкладку Участники.

Нажмите на кнопку Добавить.

В открывшемся окне выберите пользователей, которых хотите добавить в выбранную группу (доступен фильтр по имени или TrueConf ID). После того, как все пользователи будут выбраны, нажмите Сохранить:

Для удаления пользователя из группы нажмите на кнопку

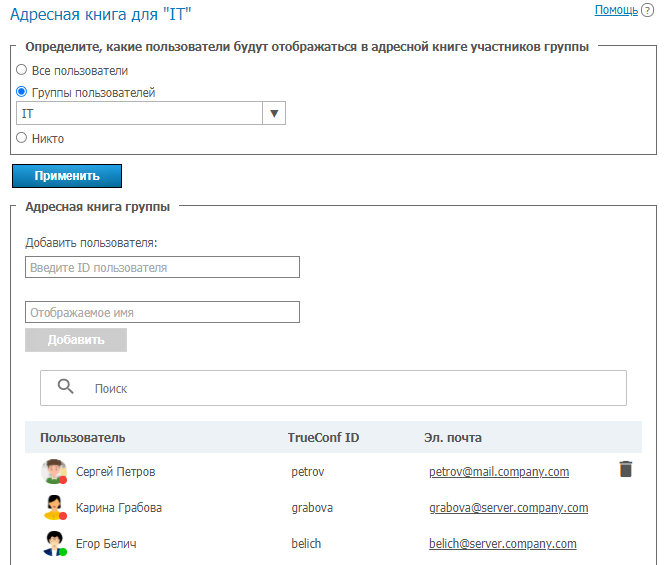

# Настройка адресной книги для пользователей группы

На вкладке Адресная книга каждой группы вы можете задать список контактов, общий для всех пользователей данной группы:

Участники могут также добавлять новые контакты в адресную книгу самостоятельно, но только если в настройках прав выставлен флажок Редактирование адресной книги. Обратите внимание, что добавление пользователей в адресную книгу со стороны администратора и добавление вручную самим пользователем применяются независимо друг от друга.

Вы можете добавить в адресную книгу группы (то есть в адресную книгу каждого из её участников) сразу всех пользователей, принадлежащих другой группе. Для этого:

В разделе Определите, какие пользователи будут отображаться в адресной книге участников группы отметьте пункт Группы пользователей.

Нажмите на выпадающий список рядом и отметьте нужные группы.

Для сохранения настроек нажмите кнопку Применить.

В блоке Адресная книга группы также доступно ручное добавление абонентов различного типа аналогично их добавлению в адресную книгу в профиле пользователя. Но удалить их самостоятельно участник группы не сможет, т.к. эти контакты добавлены для всей группы, а не в его личную адресную книгу.

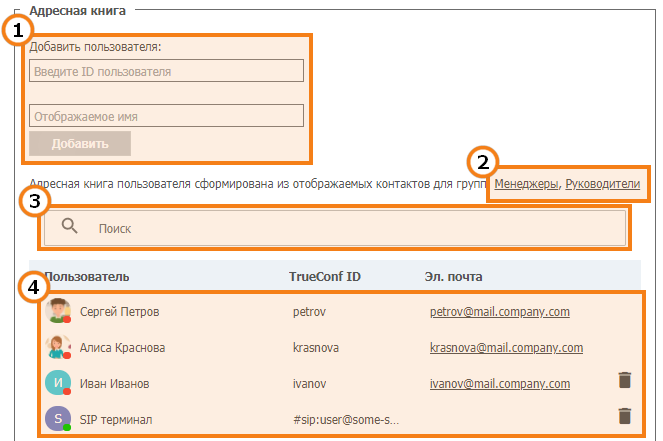

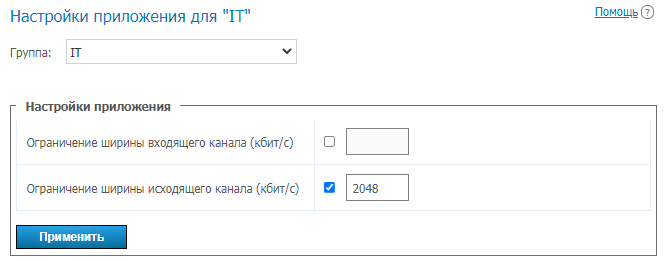

# Установка настроек приложения для пользователей группы

По клику на ссылку Настроить столбца Приложение в строке группы в основной таблице перед вами откроется меню, в котором можно указать ограничения на пропускную способность канала пользователей, принадлежащих данной группе.

Напоминаем, что настройки приложения для пользователя имеют приоритет перед настройками для группы.

Если заданы ограничения битрейта на уровне пользователя или на уровне группы, то сам пользователь не сможет менять их в клиентском приложении Труконф, но увидит какие были заданы настройки.

Напоминаем, что если для конкретного пользователя заданы ограничения каналов для приложения, то такие параметры будут иметь приоритет над настройками для группы.

# Настройка групповых вызовов

Для группы пользователей можно настроить возможность группового вызова. При её активации появляется возможность позвонить не конкретному пользователю, а сразу всей группе: все её участники увидят входящий вызов. Как только кто-то примет звонок, у остальных он автоматически отклонится.

Чтобы активировать групповой вызов:

Выберите нужную группу общем списке и перейдите на вкладку Настройки звонков:

Активируйте флажок Включить групповой вызов.

Укажите ID для совершения вызова, он должен быть уникальным в пределах сервера, то есть не совпадать с другими ID группового звонка и TrueConf ID учётных записей пользователей. Чтобы начался групповой звонок, надо использовать данный ID в виде

id@example.com, гдеexample.com— адрес вашего сервера, например001@video.example.com. В качестве ID можно использовать буквы, цифры и символы. _ -. Данную строку вызова можно будет внести в адресную книгу для дальнейшего использования. По умолчанию заполняется ID группы, но можно указать свой (например, короткую строку для удобства).

Для сохранения настроек не забудьте нажать кнопку Применить.

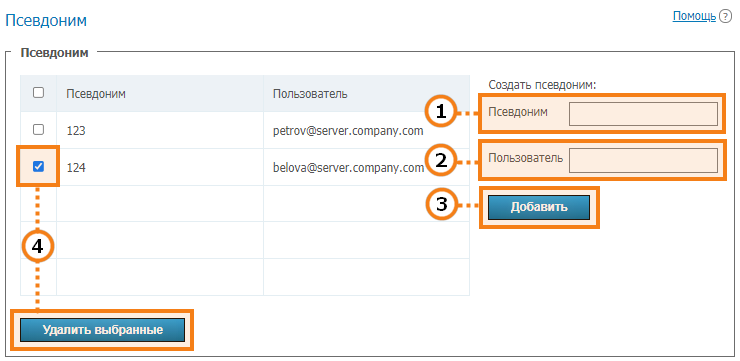

# Псевдоним

# Описание работы

Псевдонимы позволяют найти абонента, к которому можно дозвониться, вводя не полную строку для его вызова, а короткую строку (своеобразный фильтр). В качестве такого абонента может быть:

пользователь этого же сервера;

пользователь другого сервера, с которым настроена федерация;

строка вызова по протоколам SIP, H.323, RTSP (терминал, IP-камера и пр.);

конференция (в том числе на другом сервере).

Добавление псевдонима как бы создаёт новый фильтр для быстрого поиска в клиентских приложениях. В панели управления администратор НЕ может работать с псевдонимом как с полноценным ID, например нельзя добавить псевдоним в адресную книгу пользователя или группы.

Данная функция особенно полезна при организации звонков на TrueConf Server c мобильных устройств с цифровой клавиатурой. Удобные псевдонимы позволяют быстро найти абонента любого указанного выше типа и вызвать его или добавить в адресную книгу.

Псевдоним может содержать цифры, буквы, дефис

-и знак подчёркивания_. Максимально допустимое количество символов — 32.Строка вызова (в том числе логин пользователя сервера). Звонки на псевдоним будут перенаправлены этому абоненту. Чтобы указать конференцию, надо использовать формат

\c\ID@server.Добавление нового псевдонима в список.

Чтобы удалить один или несколько псевдонимов, отметьте их флажками и нажмите Удалить выбранные.

Примеры строк вызова для настройки псевдонима:

ceo_user— пользователь текущего (вашего) сервера с логиномceo_userother_user@example.com— пользователь другого сервера с адресомexample.com, с которым настроена федерация\c\webinar— конференция текущего (вашего) сервера, её ID в таком виде можно скопировать в карточке мероприятия после выбора в общем списке\c\webinar@example.com— конференция другого сервера с адресомexample.com, с которым настроена федерация#sip:@10.110.8.217— SIP-терминал с адресом10.110.8.217. Если требуется звонить на зарегистрированный на сервере терминал, то при настройке псевдонима можно указать логин пользователя под которым терминал авторизован.

# Использование в федерации

При использовании федерации по псевдонимам можно звонить так же, как и по TrueConf ID, при этом разрешение алиаса будет происходить на том сервере, что указан после @ в полном псевдониме вида alias@server, например, 122@video.server.name.

Ниже рассмотрим 2 способа использования псевдонимов на экземплярах TrueConf Server one.name и two.name, которые объединены в федерацию.

Пример 1

На каждом из TrueConf Server настроены свои псевдонимы. То есть на сервере one.name мы указали псевдоним 111 для пользователя userA.

Для того, чтобы дозвониться пользователю userA с сервера two.name, необходимо указать в адресной строке:

111@server, где server — DNS-имя или IP-адрес one.name.

Пример 2

На сервере two.name создать псевдоним 111 для пользователя userA сервера one.name, который будет уже указывать на соответствующий формат вызова:

userA@server, где server — DNS-имя или IP-адрес one.name.

Тогда пользователи сервера two.name смогут звонить пользователям сервера one.name не подставляя его IP или DNS-имя, а просто указывая псевдонимы в адресной строке в клиентском приложении. Например, 111 из нашего примера.

Второй вариант более прозрачен для пользователей, но сложнее в настройке удобной системы псевдонимов.

# Аутентификация

В разделе Пользователи → Аутентификация вы можете настроить способы аутентификации пользователей вашего TrueConf Server.

Аутентификация — процесс проверки со стороны сервиса и подтверждения со стороны приложения/пользователя идентичности, то есть что сущность является тем чем заявлено. Например, что пользователь действительно тот кем представился при подключении к серверу. После проверки идентичности происходит авторизация — выдача прав на выполнения некоторых действий на данном сервисе в соответствии с настройками.

TrueConf Server поддерживает следующие способы аутентификации:

по логину и паролю, при этом для режима Registry (хранение учётных записей на стороне сервера) можно настроить свои правила для сложности пароля;

ручные настройки провайдера по протоколам OAuth / OpenID Connect.

Существует две разные зоны безопасности для прохождения аутентификации: доверенная (по-умолчанию называется Trusted network) и внешняя (не доверенная) (по-умолчанию называется Internet). Они присутствуют изначально, их нельзя удалить, но можно произвести их настройки как показано далее.

К внешней зоне автоматически относятся все, кто не попал в доверенную. При этом по IP пользователя будет определяться, в какую зону он попадёт.

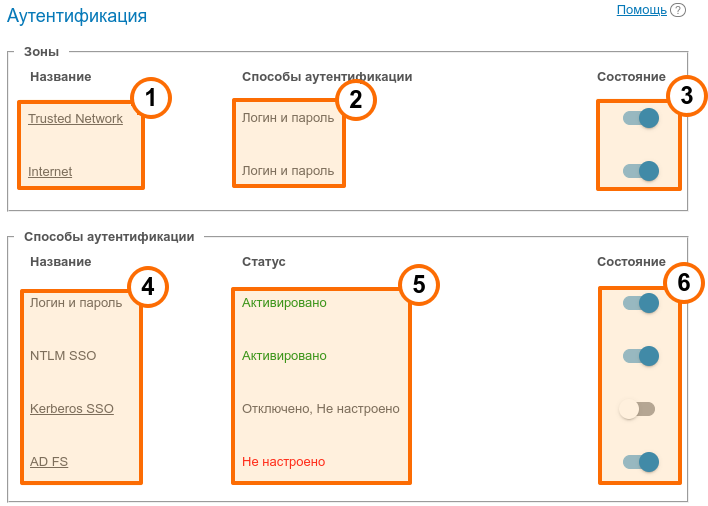

Зоны безопасности. По клику на каждую из них открываются её настройки.

Способы аутентификации, указанные для каждой зоны.

Активация или отключение зоны. После отключения зоны пользователи, которые к ней относятся, при попытке подключения к вашему TrueConf Server получат соответствующее уведомление о невозможности подключения. Ранее подключенные пользователи продолжат работать с системой до истечения срока действия токена авторизации.

Доступные для настройки способы верификации. Для методов Логин и пароль и NTLM SSO настроек нет, они просто активируются переключателями справа. Для других добавленных провайдеров доступно редактирование по клику на название. Также можно удалить ненужные провайдеры, но способы подключения по NTLM и Kerberos убрать не получится, их надо отключать при необходимости.

Статус настройки и работы каждого метода.

Активация способов аутентификации.

Добавление провайдеров двухфакторной аутентификации: AD FS (Active Directory Federation Services), Keycloak, ручные настройки для добавления другого провайдера.

Чтобы были доступны способы Kerberos SSO, NTLM SSO, AD FS и Microsoft Outlook SSO, должен быть выбран и настроен режим хранения учётных записей LDAP. Для других способов аутентификации (Keycloak, ручные настройки) это не обязательно.

# Настройки зон доступа

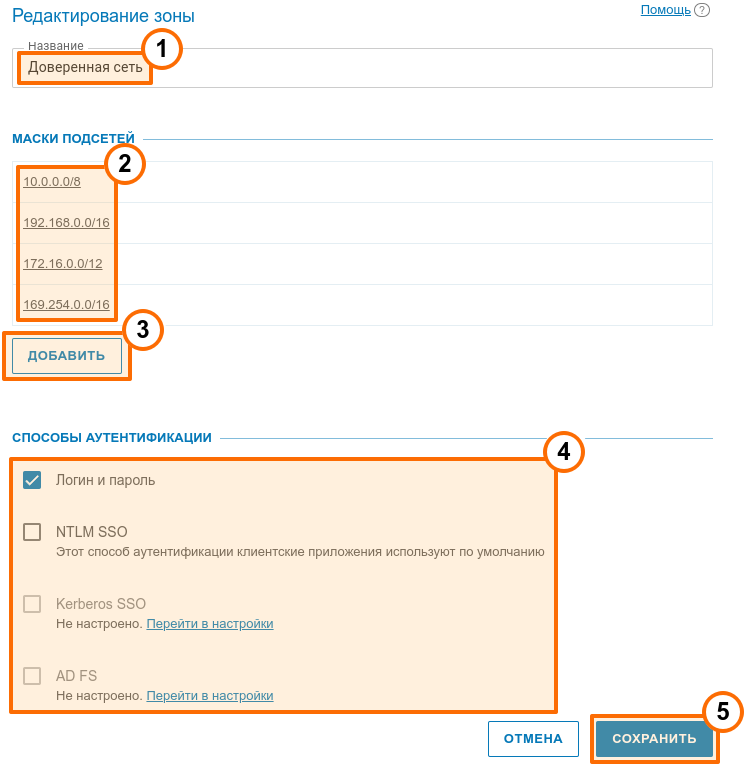

При клике на название доверенной зоны откроется страница её настроек:

Вы можете изменить название зоны, например, на "Корпоративная сеть".

В блоке Маски подсетей укажите сегменты сети, которые относятся к данной зоне. По нажатию на любую запись откроется окно редактирования адреса и маски подсети. Там же вы можете удалить подсеть. Должна быть указана минимум одна подсеть для доверенной зоны.

Для внесения в список новой подсети нажмите кнопку Добавить.

В блоке Способы аутентификации выберите нужные вам параметры, отметив соответствующие флажки. Список зон формируется из таких способов: логин и пароль, NTLM SSO, Kerberos SSO, остальные провайдеры аутентификации которые были добавлены вручную как показано далее.

Ниже находится блок Доступные права, где вы можете выбрать доступные права для каждой из зоны. Список доступных прав такой же как в настройках групп, и ограничения добавляются к таковым для групп. То есть:

право разрешено пользователю, если он находится в зоне, в которой разрешено это право, и состоит хотя бы в одной группе, которой выдано это право;

право запрещено пользователю, если он находится в зоне, в которой запрещено это право или состоит в группах, которым не выдано это право.

Не забудьте сохранить изменения для их применения на сервере.

Для внешней зоны можно настроить название, способы аутентификации и доступные права, но нельзя указать подсети.

# Настройки SSO

Технология единого входа (Single sign-on, SSO) при интеграции с LDAP-сервером позволяет пользователям вашего TrueConf Server автоматически авторизовываться на нём после входа в ОС на своих ПК и запуска клиентского приложения Труконф. Для этого можно использовать один из вариантов: Kerberos (opens new window), NTLM (opens new window), Outlook SSO (при интеграции с Microsoft Exchange Server).

Для работы SSO-аутентификации с использованием NTLM необходимо, чтобы сервер, на котором установлено ПО TrueConf Server, и ПК пользователей были заведены в домен. Для Kerberos необходимо, чтобы ПК пользователей были заведены в домен, но для машины с TrueConf Server это не обязательно.

Для активации NTLM требуется только включить его в блоке Состояние, дополнительных настроек для него нет.

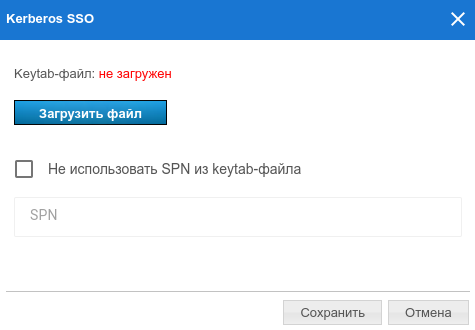

Для настройки подключения по протоколу Kerberos нажмите на ссылку Kerberos SSO в блоке Способы аутентификации (на странице Аутентификация со списком зон безопасности):

В появившемся окне выберите:

keytab-файл, который будет использоваться для аутентификации;

при необходимости нажмите Дополнительно и укажите своё значение ServicePrincipalName (SPN) вместо сохранённого в файле.

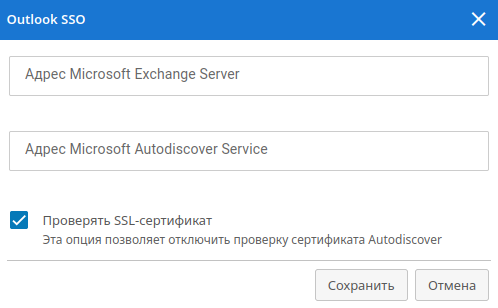

Чтобы настроить работу SSO в почтовом плагине для Outlook, нажмите на ссылку Outlook SSO. В открывшемся окне укажите адреса:

Хост Microsoft Exchange Server для верификации токена аутентификации, имеет вид

{host}без указание префикса протокола (то есть безhttp/https);Хост Microsoft Autodiscover Service, имеет вид

{host}без указание префикса протокола (то есть безhttp/https);дополнительно вы можете отключить верификацию SSL-сертификата для сервера Autodiscover.

# Добавление провайдеров двухфакторной аутентификации (2FA)

Можно добавить один и более методов двухфакторной аутентификации (AD FS или OAuth 2.0 / OpenID Connect провайдеры), чтобы выбирать их потом для нужной зоны. Количество провайдеров для добавления не ограничено. Для этого в блоке Способы аутентификации нажмите Добавить и выберите нужный вариант:

Службы федерации Active Directory (Active Directory Federation Services, AD FS) — программный компонент Windows Server, обеспечивающий функционал провайдера аутентификации для доступа к ресурсам за пределами корпоративной системы Active Directory, например, к веб-приложениям.

Для настройки интеграции с нужным провайдером аутентификации нажмите на кнопку Добавить в соответствующем блоке и укажите следующие параметры в окне настроек:

Идентификатор (Client ID) OAuth-приложения, которое создано на стороне OAuth провайдера для получения токена доступа.

URI на стороне TrueConf Server для получения ответа от провайдера. Этот URI надо указать также на стороне провайдера.

URL формы авторизации на стороне провайдера.

URL для получения токена доступа, используется при подключении пользователей к TrueConf Server в случае успешной аутентификации.

URL для завершения сеанса.

Область действия (Scope). Указывается тот

scopeкоторый был выбран при настройке правила на стороне провайдера, например, для AD FS подробнее см. документацию Microsoft (opens new window). Можно указать несколько областей видимости, тогда их надо перечислить через запятую без пробелов.Название поставщика аутентификации, которое отображается в списке способов на странице настройки зон доступа и в клиентских приложениях Труконф при прохождении двухфакторной аутентификации.

Можно отключить проверку на стороне TrueConf Server SSL-сертификата, получаемого от провайдера.

Чтобы проще отличать один способ аутентификации от другого, можно указать другое изображение, загрузив его в формате SVG.

Помимо AD FS могут использоваться другие решения для реализации двухфакторной аутентификации по OAuth 2.0, например, Keycloak или Indeed Access Manager. Список настроек будет такой же как для AD FS.

# LDAP / Active Directory

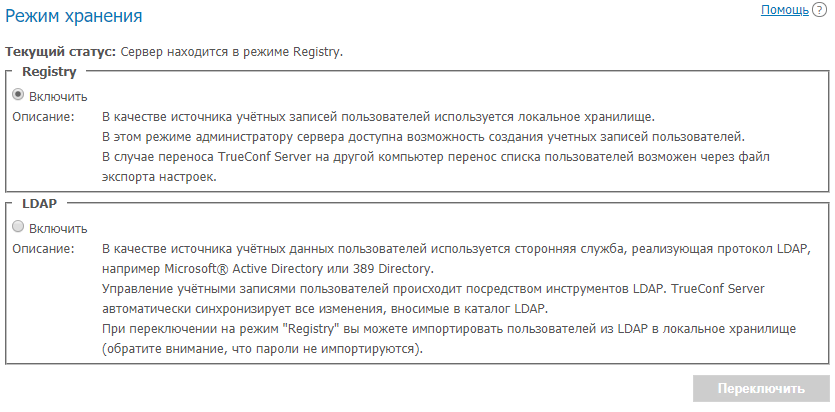

Поддерживается два режима хранения данных о пользователях TrueConf Server: Registry и LDAP (opens new window). Переключение между ними возможно в любой момент путём нажатия кнопки Переключить:

# Режим Registry

Режим Registry используется по умолчанию. В этом режиме сервер хранит информацию о пользователях на локальном компьютере. Добавление и удаление новых пользователей возможно из панели управления. Если сервер из режима хранения Registry был переключён в LDAP режим хранения данных, то существующие записи о пользователях больше не будут использоваться.

При переключении с этого режима на режим LDAP хранимые на локальном компьютере данные пользователей не удаляются, так что переключение на другой режим и обратно не повредит сохранённую информацию.

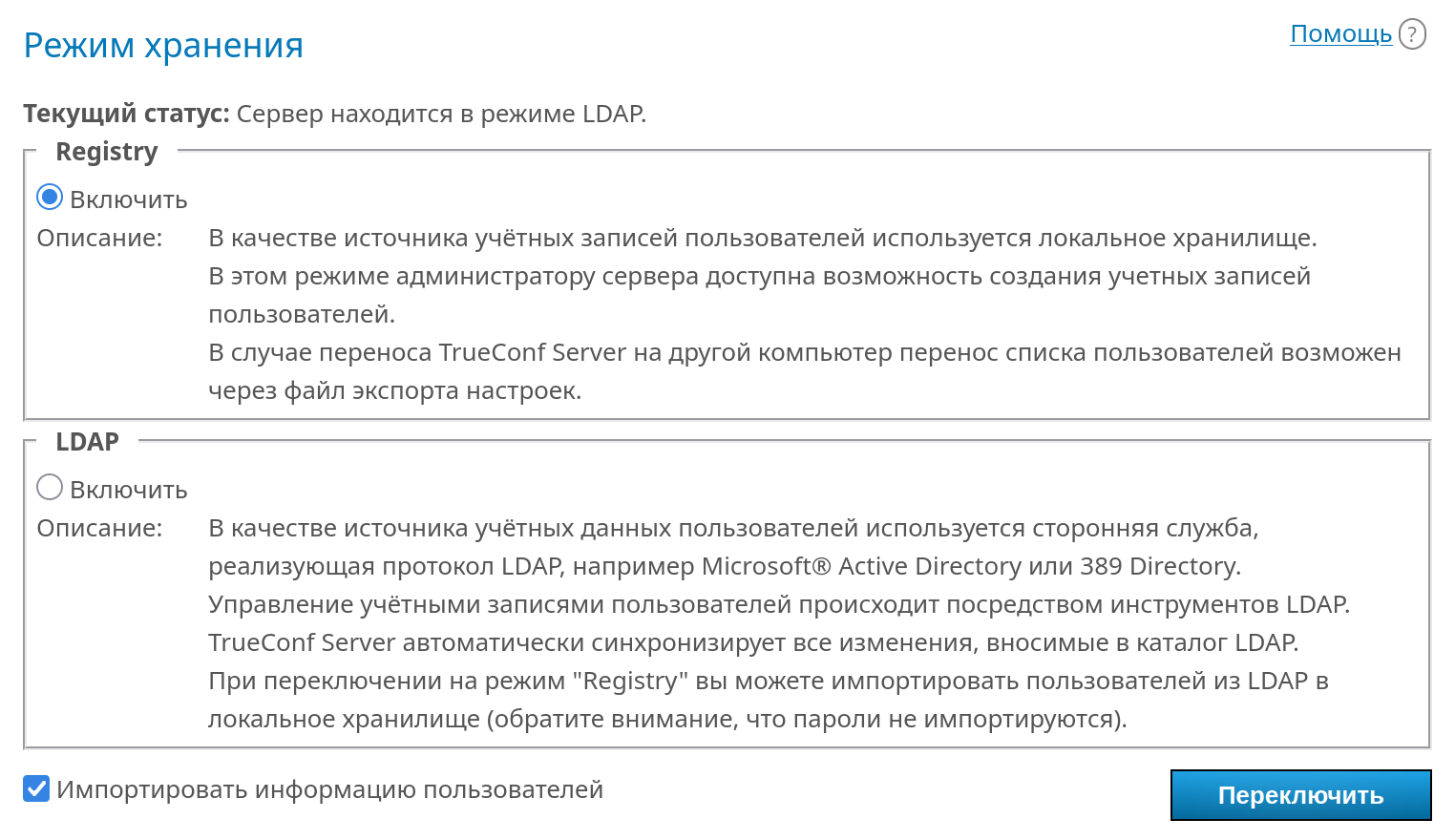

Во время переключения с LDAP на Registry возможно импортировать пользователей из службы каталогов в локальное хранилище сервера. Это позволит вам не потерять данные об учётных записях, если вы по какой-то причине отказываетесь от использования AD/LDAP или вам не нужно больше синхронизировать аккаунты. Чтобы перенести учётные записи из службы каталогов в хранилище Registry, отметьте флажок Импортировать информацию пользователей:

Как работает перенос:

Будут сохранены данные для полей, которые были в LDAP/AD и есть в режиме Registry (см. описание профиля).

Пароль не будет перенесён и не создаётся новый, это поле останется пустым и администратору надо будет вручную задать новый пароль.

Учётные записи будут деактивированы.

# Режим LDAP

В данном режиме хранения сервер использует информацию о пользователях из удалённой или локальной LDAP директории. Это даёт ряд преимуществ для использования сервера в корпоративных структурах:

автоматическая синхронизация пользовательской информации;

отсутствие необходимости авторизации на рабочем месте внутри сети;

прозрачность, быстрота и удобство администрирования;

безопасность администрирования;

поддержка разных служб каталогов: Microsoft Active Directory, FreeIPA, OpenLDAP, 389 Directory Server, ALD Pro и пр.

Редактировать список пользователей и настройки групп, используя панель управления сервером, в режиме LDAP нельзя. По умолчанию конфигурационные настройки для LDAP соответствуют Microsoft Active Directory. Информация о пользователях редактируется с помощью инструментария управления Active Directory. Но после удаления пользователя на стороне службы каталогов локально сохранённый на машине с TrueConf Server аватар также будет удалён.

Также у пользователя в этом режиме остаётся возможность задать аватар и отображаемое имя в приложении или личном кабинете. Эти данные будут также обновлены на стороне службы каталогов, но при следующих условиях:

корректно заданы поля

Display Name,Allow Avatar Propagatingв дополнительных настройках LDAP;учётная запись, под которой TrueConf Server подключается к LDAP-каталогу, имеет право на запись этих полей для объектов.

Подробнее о протоколе LDAP и службе каталогов Microsoft Active Directory читайте на нашем сайте.

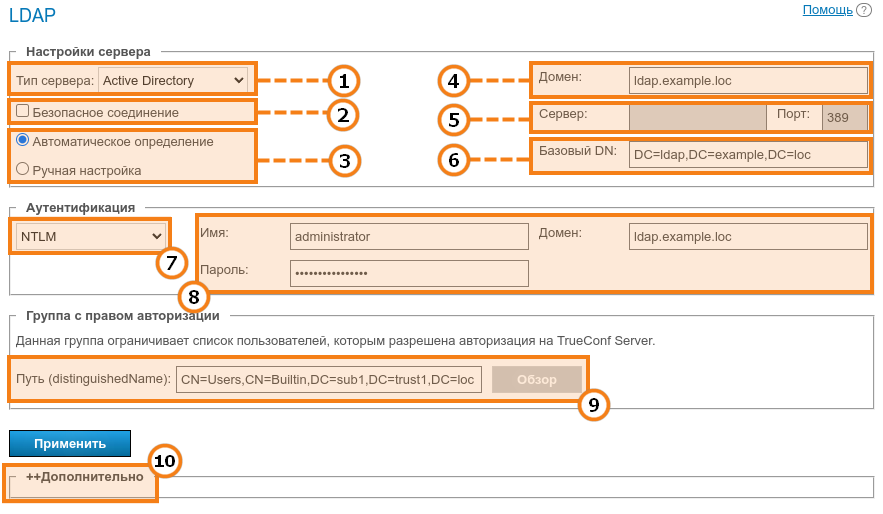

В режиме LDAP права пользователей определяются принадлежностью к той или иной группе Active Directory. Для активации данного режима поставьте флажок в поле LDAP → Включить и нажмите на кнопку Настройки LDAP, которая появится после этого внизу. Откроется форма настроек LDAP:

В выпадающем списке Тип сервера выберите свою службу каталогов, поддержаны: Active Directory, OpenLDAP, 389 Directory Server, FreeIPA, ALD Pro, РЕД АДМ. От этого зависят названия по-умолчанию для атрибутов, которые читаются сервером из LDAP-директории. Также можно указать пункт Выборочно, чтобы вручную задать названия атрибутов. После выбора типа сервера чтобы переключиться на соответствующие ему названия атрибутов раскройте блок Дополнительно ниже и нажмите кнопку По умолчанию. Вы увидите что названия атрибутов в столбце Значение изменились. При необходимости вы можете указать нужные значения, после чего нажать кнопку Применить, которая находится в этом же блоке Дополнительно.

Используйте флажок Безопасное соединение, если используете соединение с сервером LDAP в защищённом режиме (по протоколу LDAPS) для безопасной передачи пользовательских данных по сети.

Переключатели Автоматическое определение определяют режим указания адреса сервера и порта.

В поле Домен укажите свой домен. В автоматическом режиме сервер LDAP может быть выбран из серверов по умолчанию домена DNS, указанного в этом поле. Сервера по умолчанию определяются по соответствующим DNS-записям типа SRV. Для Active Directory здесь можно указать DNS-имя домена AD.

В полях Сервер и Порт укажите адрес/порт LDAP сервера при ручной настройке. Можно использовать глобальный каталог для подключения к службе каталогов. Для этого в качестве порта подключения укажите 3268 при работе по протоколу LDAP или 3269 в случае LDAPS.

Укажите в поле Базовый DN (Base Distinguished Name) объект каталога для поиска пользователей, например,

ou=People,dc=example,dc=com.В блоке Аутентификация выберите режим аутентификации TrueConf Server на сервере LDAP. Поддержаны варианты:

Простая — по указанному логину/паролю;

NTLM — по логину и паролю, но по протоколу NTLM (opens new window);

Текущий пользователь NT (доступно только при установке на Windows) — сервер будет пытаться подключиться к службе каталогов под той учётной записью, под которой работают его службы (подробнее описано ниже);

GSS — по логину и паролю, но по протоколу GSS (opens new window);

Kerberos Keytab — подробно описан ниже.

В Active Directory отключены устаревшие протоколы NTLMv1 и LM, поэтому при использовании TrueConf Server на ОС Linux аутентификация NTLM может не работать.

8. При необходимости укажите параметры авторизации на сервере LDAP в полях Имя и Пароль.

9. В поле Путь (distinguishedName) возможно указать LDAP-группу пользователей, которые могут авторизоваться на TrueConf Server, например, cn=TC_Users,ou=People,dc=example,dc=com. Можно выбрать группу с помощью кнопки Обзор. Чтобы появилась возможность нажатия этой кнопки, необходимо правильно заполнить поля присоединения к серверу LDAP (в блоках Настройки сервера и Аутентификация), включая поле Базовый DN.

10. Можете тонко настроить дополнительные параметры LDAP в блоке Дополнительно.

Если переключается тип сервера (например, с Active Directory на OpenLDAP), то сброс дополнительных параметров LDAP автоматически не происходит. Чтобы перейти на дефолтные значения параметров для нового сервера, надо раскрыть блок Дополнительно и нажать кнопку По умолчанию.

При переключении из режима LDAP в Registry возможно импортировать записи о пользователях. Для этого во вкладке Режим хранения необходимо выбрать режим Registry и поставить флажок Импортировать информацию пользователей, после чего нажать кнопку Переключить.

Пароли пользователей не импортируются. После импортирования учётные записи находятся в «неактивном» состоянии (см. описание раздела Учетные записи пользователей).

В профиле пользователя в режиме LDAP для редактирования будет доступен только digest-пароль, который обязательно надо задать при регистрации SIP/H.323 терминала на TrueConf Server. Этот же пароль следует указать в настройках авторизации самого терминала:

Директория групп и пользователей, зарегистрированных на сервере видеоконференций, позволяет создавать группы пользователей и определять их права на сервере. В режиме Registry пользователь может принадлежать одной из созданных групп; этот параметр можно изменять в окне редактирования пользователя. В режиме LDAP эта закладка предоставляет возможность указать права на сервере для нескольких выбранных групп LDAP. Принадлежность пользователя к группам определяется в LDAP директории.

Для импорта групп пользователей из LDAP перейдите в раздел Пользователи → Группы. Нажмите кнопку Изменить и выберите нужные группы в открывшемся списке. Подробнее смотрите в статье о настройке групп пользователей.

При импорте групп пользователей из LDAP в списке остаются те группы, которые присутствуют в нём по умолчанию.

Если у вас есть несколько Труконф серверов, подключенных к общему LDAP, то пользователь может войти в личный кабинет через гостевую страницу любого из них. Также при общем LDAP пользователи с другого сервера Труконф могут участвовать в приватных конференциях с помощью гостевого логина.

# Авторизация под пользователем NT на Windows

Если TrueConf Server установлен на Windows и вы не желаете указывать авторизационные данные в панели управления для интеграции с LDAP каталогом, то можно использовать те, которые указаны в ОС. В этом случае TrueConf Server будет использовать логин, под которым работают службы:

Убедитесь, что машина с установленным TrueConf Server заведена в один домен с нужным LDAP каталогом (например, AD). Т.к. по умолчанию объекты AD (в том числе введённые в него ПК) имеют права читать список объектов, то этого будет достаточно для получения списка пользователей/групп. При этом если вы хотите, чтобы при смене аватаров в Труконф они менялись и на стороне службы каталогов, то надо создать другого пользователя и задать ему нужное право, а также убедиться что в дополнительных параметрах установлено

Allow Avatar Propagating: 1.Перейдите в ОС в управления службами (например, выполнив в терминале/PowerShell команду

services.msc):

Откройте двойным кликом по службе TrueConf Server её свойства и перейдите на вкладку Log On:

Выберите вариант This account и укажите нужные логин/пароль:

Если требуется явно указать нужного пользователя (не подходит вариант системной УЗ по умолчанию), то повторите шаги 3-4 для служб TrueConf Web Manager и TrueConf Server Manager.

# Генерация keytab-файла для Kerberos аутентификации сервера

Если для подключения к службе каталогов по LDAP/LDAPS используется протокол Kerberos, то для подключения самого TrueConf Server потребуется подгрузить keytab-файл. Этот файл потребуется сгенерировать на стороне службы каталогов.

Выписывание keytab происходит в данном случае на пользователя (UPN), под которым TrueConf Server получит доступ к службе каталогов, а не на SPN. Соответственно, на стороне службы каталогов должен быть создан такой пользователь.

Не следует путать генерацию keytab-файла для подключения сервера видеосвязи к службе каталогов и генерацию keytab для подключения пользователей к серверу. Это разные задачи! При этом если сервер получает данные по Kerberos, то для подключения пользователей всё равно можно использовать любые удобные способы аутентификации.

# Генерация keytab-файла для Active Directory

Если настраивается интеграция с MS Active Directory (MS AD), то для генерации keytab файла:

На машине с установленным AD запустите PowerShell.

Если ранее не было создано пользователя для доступа к службе каталогов, то добавьте его с помощью команды:

New-ADUser -Name "[user]" -SamAccountName "[user]" -Path "OU=example_ou,DC=example,DC=com" -AccountPassword (ConvertTo-SecureString "[pass]" -AsPlainText -force) -Enabled $true

где:

[user] — логин нового пользователя в ОС;

OU=example_ou,DC=example,DC=com — LDAP-группа пользователя;

[pass] — пароль нового пользователя.

3. Для удобства задайте политику пароля пользователю, чтобы пароль не "протух" (было бесконечное время действия), и нельзя было его поменять. Вместо [user] укажите логин созданного ранее пользователя:

Get-ADUser [user] | Set-ADUser -PasswordNeverExpires:$True -CannotChangePassword:$true

4. Выполните команду для генерации keytab-файла:

ktpass -princ [user]@example.com -mapuser [user] -crypto ALL -ptype KRB5_NT_PRINCIPAL -pass [pass] -target example.com -out c:\ldap.keytab

где:

[user] — логин созданного ранее пользователя в ОС;

example.com — доменное имя;

[pass] — пароль пользователя;

c:\ldap.keytab — путь для сохранения файла на машине с AD, можно указать другой удобный.

После этого перенесите файл на любой ПК, с которого вы администрируете TrueConf Server, и загрузите при настройке режима LDAP.

# Дополнительные параметры LDAP

Ниже перечислены дополнительные параметры LDAP и их назначение (поля пользователей, правила фильтров и пр.). В зависимости от выбранного типа провайдера некоторые параметры будут содержать предзаполненные значения (их можно будет сбросить при необходимости).

Если на стороне АТС и TrueConf Server используется интеграция с одним и тем же LDAP-каталогом (например, Microsoft Active Directory), то для удобства дозвона пользователям можно использовать дополнительные поля. Например, настроить псевдонимы в LDAP-каталоге и указать поле из каталога в Дополнительно → User Alias List. Тогда во время импорта пользователей будут получены их псевдонимы и эти псевдонимы можно будет сразу использовать в системе Труконф. И в итоге можно будет звонить напрямую пользователям по тем же псевдонимам, не нужно настраивать дополнительное сопоставление. Это удобно, если использовать цифровые псевдонимы для быстрого набора с SIP-фонов и SIP/H.323 терминалов.

Login — логин;

Display Name — полное отображаемое имя;

First Name — имя;

Middle Name — второе имя / отчество;

Last Name — фамилия;

Email — электронная почта;

Company — название организации;

Branch — название филиала;

Department — отдел;

Job Title — должность;

Manager — имя руководителя;

Address — адрес пользователя;

Max Results — общее число страниц, выдаваемых по результатам поиска (по умолчанию для всех шаблонов LDAP-провайдеров 5000);

Max Request Limit — число страниц, выдаваемых одним запросом (по умолчанию для всех шаблонов 1000), то есть именно по столько страниц сервер запрашивает данные из LDAP-каталога пока не наберёт Max Results результатов;

Filter Disabled — определяет включен пользователь или нет;

Group Member — определяет какие участники находятся в конкретной группе;

memberOf — (только для Active Directory) параметр, который отвечает за привязку объекта к группам и содержит в себе список DN-записей групп для каждого пользователя (используется при фильтрации пользователей по группам);

Filter Login — фильтр поиска по логинам;

Filter CallID — не используется, оставлен для обратной совместимости;

Filter Group — фильтр для поиска по группам, чтобы не подгружались другие объекты с названием, удовлетворяющим поиску;

Attr primaryGroupId — (только для Active Directory) параметр ID группы;

Attr primaryGroupToken — (только для Active Directory) параметр токена группы;

Attr objectSid — (только для Active Directory) параметр ID объекта;

Attr SIP Phone — номер SIP для связи с пользователем;

Mobile Phone — мобильный номер для связи с пользователем;

Work Phone — рабочий телефон для связи с пользователем;

Home Phone — домашний (личный) телефон для связи с пользователем;

User Status Attr — атрибут, который по статусу пользователя определяет его отсутствие в разных серверах одновременно;

User ID Attr — атрибут, который по ID пользователя определяет его отсутствие в разных серверах одновременно;

Full ID Attr — атрибут, который по полному ID пользователя (с учётом домена) определяет его отсутствие в разных серверах одновременно;

DetailedUserInfo Attribute — переопределение полей, которые будут отображаться в информации о пользователе;

User Alias List — список атрибутов, которые после авторизации будут псевдонимами пользователя (указывать через запятую

,);TrustPartner Attr — (только для Active Directory) фильтр, который позволяет объединить несколько доменов в трастовый домен;

FlatName Attr — (только для Active Directory) отображаемое имя для траста, если объединяется несколько доменов в трастовый домен;

TrustedDomain Filter — (только для Active Directory) фильтр, который позволяет объединить несколько доменов в трастовый домен;

ForeignSecurityPrincipal Filter — (только для Active Directory) фильтр, который позволяет объединить несколько доменов в трастовый домен;

Trust Enabled — (только для Active Directory) фильтр, который позволяет объединить несколько доменов в трастовый домен;

FilterClientSearchByLoginGroup — (

boolean) используется для поиска контактов в клиентском приложении, если не задано, то принимаетtrueи в качестве объектов будут найдены только те пользователи, которые входят в логин группу. Если указатьfalse, то можно находить и других пользователей в LDAP каталоге, но которые еще по какой-то причине НЕ состоят в логин группе;Use Avatars — требуется выставить в

1для корректной подгрузки аватаров в приложениях;Allow Avatar Propagating — требуется выставить в

1для корректной подгрузки аватаров в приложениях;AddressBook Refresh — таймер (в секундах) для периодического кеширования отношений между группами и перегенерации адресных книг. По истечению времени считается, что по запросу ничего не найдено;

Filter AddressBook — фильтр, который можно использовать для формирования адресной книги пользователя;

TimeOut — время для подключения / выполнения запроса (в секундах). По истечению времени считается, что по запросу ничего не найдено;

thumbnailPhoto Attr — аватар;

jpegPhoto Attr — место хранения аватара;

Meeting Room Filter — фильтр для получения списка мест проведений конференций (например, переговорных комнат), используется совместно с Meeting Room Search Filter Attr;

Meeting Room Search Filter Attr — атрибут LDAP, который содержит места проведения конференций;

Meeting Room BaseDN — не используется;

LDAP Login with subdomain — разрешать вход пользователям дочерних доменов, тогда у них логин будет вида

sub.domain\user.

# Дополнительные номера телефонов

Для интеграции с Microsoft Active Directory (AD) может быть полезно указать несколько атрибутов для одного поля. Это связано с тем, что в AD могут храниться несколько данных с другим именем атрибута, например: mobile и otherMobile. Чтобы в таком случае отобразить сразу несколько контактных данных одного типа в карточке контакта, надо указать нужные атрибуты через запятую в значении поля в списке Дополнительно.

Например, чтобы показывать в карточке абонента несколько номеров телефона, укажите в столбце LDAP Имя для поля Mobile Phone значение mobile,otherMobile.

Для провайдеров другого типа это не требуется т.к. там уже на стороне службы каталогов может храниться через запятую несколько значений сразу.

# Как подгрузить учётные записи пользователей из разных доменов

Для учётной записи, под которой будет авторизоваться TrueConf Server в службе каталогов, надо задать право читать объекты "Foreign Security Principals" других доменов и право авторизоваться на них.

Надо использовать тип аутентификации GSS или Kerberos Keytab.

На основном домене, к которому будет подключаться TrueConf Server, создайте группу с областью действия (диапазоном) Локальная в домене.

В данную группу поместите учётные записи пользователей (или группы пользователей с универсальным диапазоном, соответственно, вложенность групп поддерживается только в рамках одного леса), которые планируется подгрузить на сервер.

Выполните шаги 1 и 2 для всех доменов, из которых планируется подтянуть учётные записи.

В настройках LDAP в поле Путь (distinguishedName) укажите данную группу.

Убедитесь, что в блоке Дополнительно в настройках LDAP параметр Trust Enabled равен 1 (значение по-умолчанию).

# Установка сертификата для подключения по LDAPS

Для подключения по протоколу LDAPS может понадобиться добавить на физическую или виртуальную машину, на которой развёрнут TrueConf Server, корневой SSL сертификат домена, в котором находится сервер с ролью контроллера домена. Для этого скопируйте корневой SSL сертификат домена в любое место на машине с TrueConf Server.

Учтите, что требуется сертификат в формате .crt. Поэтому если он в другом формате, то потребуется его сконвертировать как показано в данной статье.

После этого установите .crt сертификат в зависимости от ОС:

Для ОС семейства Windows

Дважды нажмите левой кнопкой мыши на сертификате.

В появившемся окне установки сертификата нажмите кнопку Установить сертификат.

В окне выбора расположения хранилища укажите Локальный компьютер.

В следующем окне настройки хранилища выберите Поместить все сертификаты в выбранное хранилище и нажмите Обзор.

В списке хранилищ выберите Доверенные корневые центры сертификации и нажмите OK.

Для завершение настройки нажмите кнопки Далее и Готово.

На Debian, Astra Linux:

- От имени администратора выполните в терминале команду:

cp /home/$USER/cert.crt /usr/local/share/ca-certificates && update-ca-certificates

где /home/$USER/cert.crt — полный путь к .crt сертификату после его копирования на машину с TrueConf Server.

2. Перезагрузите машину с TrueConf Server.

CentOS, РЕД ОС, Альт Сервер:

- От имени администратора выполните в терминале команду:

cp /home/$USER/cert.crt /etc/pki/ca-trust/source/anchors/ && update-ca-trust

где /home/$USER/cert.crt — полный путь к .crt сертификату после его копирования на машину с TrueConf Server.

2. Перезагрузите машину с TrueConf Server.

# Решение типовых проблем при использовании LDAP

При настройке LDAP могут возникнуть ошибки подключения к службе каталогов. Тогда после нажатия кнопки Применить, которая находится в блоке параметров подключения, в верхней части окна отобразится соответствующее сообщение. Ниже рассмотрены типовые проблемы.

Ошибка LDAP error 81 (Server Down)

Отсутствие связи со службой каталогов. Скорее всего, со стороны TrueConf Server нет доступа к ней по указанному адресу и TCP порту (389 для обычного соединения и 636 для безопасного LDAPS). Проверить соединение можно с помощью консольной утилиты telnet (доступна на Windows и Linux):

telnet [ldap-server] [port]

где [ldap-server] — адрес, а [port] — порт сервера с ролью контроллера домена. Например, для проверки доступа по LDAPS следует выполнить:

telnet ldap.example.com 636

Если связь отсутствует, следует проверить настройки сетевого оборудования или межсетевого ПО, а также убедиться что сервер с ролью контроллера домена запущен.

Ошибка LDAP error 49 (Invalid Credentials)

Не удаётся авторизоваться на сервере LDAP. Необходимо убедиться, в настройках LDAP в разделе Аутентификация указаны корректные данные сервисной учётной записи, используемой для подключения к службе каталогов.

Ошибка LDAP error 53

Как правило, это следствие ограничения политик на стороне службы каталогов, например, NTLM выключен для AD. Также убедитесь, что указано корректно поле Базовый DN.

Ошибка LDAP error -1

Данная ошибка может возникнуть при подключении к службе каталогов по безопасному соединению LDAPS. Возможны разные причины.

- Необходимо убедиться, что на физическую или виртуальную машину, на которой развёрнут TrueConf Server, подгружен корневой SSL сертификат домена, в котором находится сервер с ролью контроллера домена. После подгрузки сертификата можно проверить соединение с помощью утилиты openssl, выполнив в терминале Windows или Linux команду:

openssl s_client -connect [ldap-server]:[port]

где [ldap-server] — адрес, а [port] — порт сервера с ролью контроллера домена.

2. Если TrueConf Server развёрнут на ОС семейства Linux и настраивается подключение к Microsoft Active Directory, то убедитесь, что в поле Домен указано полное доменное имя (FQDN) машины, на которой развёрнут сервер с ролью контроллера домена. Оно должно включать имя машины, например, server-name.ldap.example.com. В этом случае в команде проверки SSL соединения из предыдущего пункта необходимо использовать именно FQDN.

Соединение установилось, но список учётных записей пуст

Убедитесь, что в блоке Дополнительно используется набор фильтров, соответствующий выбранному типу сервера (Active Directory, OpenLDAP, 389 Directory Server). Для переключения на соответствующие названия атрибутов после изменения типа сервера нажмите кнопку По умолчанию и настройте необходимые фильтры.

Появились пользователи основного домена, но не появились пользователи из трастовых

Убедитесь, что:

В блоке Дополнительно в настройках LDAP параметр Trust Enabled имеет значение 1.

У учётной записи, с помощью которой выполняется подключение к серверу контроллера домена, есть права на чтение атрибута member of из контейнера ForeignSecurityPrincipals.

# Настройки пароля и блокировки

# Требования к паролю

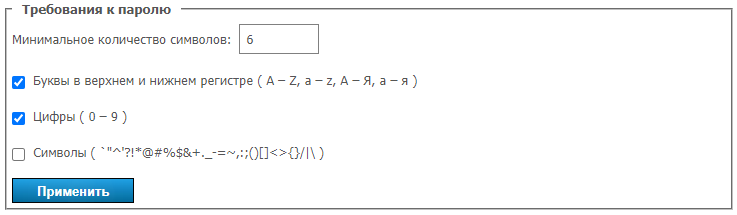

При использовании режима Registry в блоке Требования к паролю вы можете указать минимально допустимую длину пароля (от 2 до 64) и наличие обязательных символов (буквы в разном регистре, цифры, спецсимволы) для пользователя вашего TrueConf Server. Данные параметры будут проверяться при добавлении новой учётной записи и изменении пароля для уже существующей, в том числе при его редактировании самим пользователем в личном кабинете:

Также в качестве символов для пароля допустимы те, которые нельзя задать в качестве обязательных, в т.ч. смайлики, например: ⚠️№ßÜ🕐.

При указании пароля, не проходящего проверку на соответствие требованиям, будет выведено соответствующее сообщение. С помощью кнопки ![]() рядом с полем подтверждения пароля вы можете просмотреть необходимые параметры:

рядом с полем подтверждения пароля вы можете просмотреть необходимые параметры:

# Автоматическая блокировка

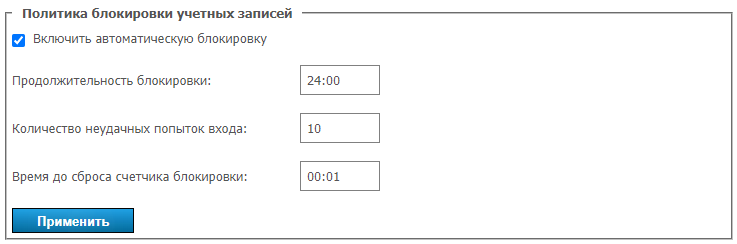

В блоке Политика блокировки учетных записей вы можете настроить логику блокировки пользователя при ошибочном вводе пароля во время авторизации.

Настройки блокировки доступны как в режиме Registry так и LDAP. Это блокировка на стороне сервера видеосвязи, она не связана с настройками в AD/LDAP.

Можно указать:

срок блокировки (в любой момент пользователя можно разблокировать вручную в его профиле);

количество неудачных попыток ввода пароля до момента блокировки;

время после последнего ввода пароля, по истечении которого отсчёт попыток начнётся заново.

Рассмотрим следующий пример. Пусть указаны настройки:

Продолжительность блокировки = 6:00, то есть 6 часов;

Количество неудачных попыток входа = 5;

Время до сброса счетчика блокировки = 00:10, то есть 10 минут.

Тогда если при попытке авторизации для существующего на сервере логина (TrueConf ID) будет сделано 5 неудачных попыток ввода пароля с разницей между каждой попыткой менее 10 минут, то аккаунт заблокируется на 6 часов. А если после какой-то из попыток (например, 4й) будет 10 минут то уже счётчик будет считать заново начиная с единицы.

# Отображение полей из карточки пользователя

В блоке Отображение полей вы можете выбрать какие поля из профиля любого пользователя вашего сервера увидят пользователи разных типов. Доступны независимые настройки в таких столбцах:

Пользователи вашего сервера — указываете, что могут видеть ваши пользователи когда они смотрят в приложении или в личном кабинете карточку контакта (информацию о другом пользователе);

Федеративные пользователи — какие данные видят при просмотре контактов пользователей вашего сервера участники федеративного сервера;

Гостевые пользователи — что про ваших пользователей узнают гости публичных конференций (вебинаров).

При этом значение отображаемого имени всегда показывается.

В случае интеграции со службой каталогов по LDAP/LDAPS эти данные берутся из соответствующих атрибутов, которые описаны в блоке Дополнительно.

После завершения настроек пользователей вы можете установить им клиентские приложения и научить их подключаться к вашему серверу (см. документацию десктопного приложения). На этом будет завершён необходимый минимум шагов для запуска корпоративного мессенджера с видеосвязью Труконф!